66-MSR係列路由器使用PKI認證建立IPSec隧道功能的配置舉例

本章節下載: 66-MSR係列路由器使用PKI認證建立IPSec隧道功能的配置舉例 (1.38 MB)

MSR係列路由器使用PKI認證建立IPsec隧道功能的配置舉例

|

Copyright © 2014杭州華三通信技術有限公司 版權所有,保留一切權利。 非經本公司書麵許可,任何單位和個人不得擅自摘抄、複製本文檔內容的部分或全部, 並不得以任何形式傳播。本文檔中的信息可能變動,恕不另行通知。 |

|

目 錄

本文檔介紹MSR係列路由器使用PKI認證建立IPsec隧道功能的典型配置舉例。

本文檔不嚴格與具體軟、硬件版本對應,如果使用過程中與產品實際情況有差異,請參考相關產品手冊,或以設備實際情況為準。

本文檔中的配置均是在實驗室環境下進行的配置和驗證,配置前設備的所有參數均采用出廠時的缺省配置。如果您已經對設備進行了配置,為了保證配置效果,請確認現有配置和以下舉例中的配置不衝突。

本文檔假設您已了解IPsec和PKI特性。

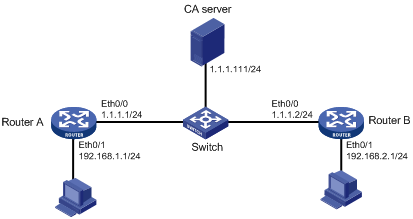

如圖1所示,CA服務器為Windows Server 2003,要求:Router A 和Router B通過IKE建立IPsec隧道,IKE認證方式使用PKI證書方式。

圖1 MSR係列路由器使用PKI認證建立IPsec隧道功能的配置組網圖

為了使IKE認證方式支持PKI證書方式,需將IKE提議配置為使用數字簽名方法的身份認證策略,並在IKE對等體中引用PKI域。

本舉例是在Release 2317版本上進行配置和驗證的。

· 當采用Windows Server作為CA時,需要安裝SCEP插件。

· 配置PKI域時,需要指定實體從RA注冊申請證書。

· 路由器配置需要與服務器保持一致。

# 配置接口Ethernet0/0的IP地址。

<RouterA> system-view

[RouterA] interface ethernet 0/0

[RouterA-Ethernet0/0] ip address 1.1.1.1 255.255.255.0

[RouterA-Ethernet0/0] quit

# 配置接口Ethernet0/1的IP地址。

[RouterA] interface ethernet 0/1

[RouterA-Ethernet0/1] ip address 192.168.1.1 255.255.255.0

[RouterA-Ethernet0/1] quit

# 指定訪問對方私網的靜態路由。

[RouterA] ip route-static 192.168.2.0 255.255.255.0 1.1.1.2

# 配置實體名稱為msr,通用名為routera。

[RouterA] pki entity msr

[RouterA-pki-entity-msr] common-name routera

[RouterA-pki-entity-msr] quit

# 創建並進入PKI域1。

[RouterA] pki domain 1

# 配置可信任的CA名稱為win2003。

[RouterA-pki-domain-1] ca identifier win2003

# 配置注冊服務器URL。

[RouterA-pki-domain-1] certificate request url http://1.1.1.111/certsrv/mscep/mscep.dll

# 配置證書申請的注冊受理機構為RA。

[RouterA-pki-domain-1] certificate request from ra

# 指定實體名稱為msr。

[RouterA-pki-domain-1] certificate request entity msr

# 指定注冊模式和密鑰長度。

[RouterA-pki-domain-1] certificate request mode auto key-length 1024

# 配置驗證根證書時使用的指紋。

[RouterA-pki-domain-1] root-certificate fingerprint sha1 c4cb24743e26d601f23b7618

b4e749a1061d9eb0

# 配置CRL發布點位置。

[RouterA-pki-domain-1] crl url http://1.1.1.111/certenroll/win2003.crl

[RouterA-pki-domain-1] quit

# 用RSA算法生成本地的密鑰對。

[RouterA] public-key local create rsa

# 獲取CA證書,可以根據提示判斷是否正確獲得。

[RouterA] pki retrieval-certificate ca domain 1

# 獲取CA簽名的本地證書。

[RouterA] pki retrieval-crl domain 1

# 獲取CRL,可以檢查同一個CA簽名的證書是否過期。

[RouterA] pki request-certificate domain 1

# 創建ACL3000,定義需要IPsec保護的數據流。

[RouterA] acl number 3000

[RouterA-acl-adv-3000] rule 0 permit ip source 192.168.1.0 0.0.0.255 destination

192.168.2.0 0.0.0.255

[RouterA-acl-adv-3000] quit

# 配置IKE提議,使用數字簽名方法為身份認證策略。

[RouterA] ike proposal 1

[RouterA-ike-proposal-1] authentication-method rsa-signature

[RouterA-ike-proposal-1] quit

# 配置IKE對等體peer,並引用PKI域的配置。

[RouterA] ike peer peer

[RouterA-ike-peer-peer] remote-address 1.1.1.2

[RouterA-ike-peer-peer] certificate domain 1

[RouterA-ike-peer-peer] quit

# 采用安全提議的缺省配置。

[RouterA] ipsec proposal def

# 配置ESP協議采用md5認證算法。

[RouterA-ipsec-transform-set-def] esp authentication-algorithm md5

[RouterA-ipsec-transform-set-def] quit

# 創建IPsec安全策略policy,其協商方式為isakmp。

[RouterA] ipsec policy policy 1 isakmp

[RouterA-ipsec-policy-isakmp-policy-1] security acl 3000

[RouterA-ipsec-policy-isakmp-policy-1] ike-peer peer

[RouterA-ipsec-policy-isakmp-policy-1] proposal def

[RouterA-ipsec-policy-isakmp-policy-1] quit

# 在接口Ethernet0/0上應用安全策略。

[RouterA] interface ethernet 0/0

[RouterA-Ethernet0/0] ipsec policy policy

[RouterA-Ethernet0/0] quit

# 配置接口Ethernet0/0的IP地址。

<RouterB> system-view

[RouterB] interface ethernet 0/0

[RouterB-Ethernet0/0] ip address 1.1.1.2 255.255.255.0

[RouterB-Ethernet0/0] quit

# 配置接口Ethernet0/1的IP地址。

[RouterB] interface ethernet 0/1

[RouterB-Ethernet0/1] ip address 192.168.2.1 255.255.255.0

[RouterB-Ethernet0/1] quit

# 指定訪問對方私網的靜態路由。

[RouterB] ip route-static 192.168.1.0 255.255.255.0 1.1.1.1

# 配置實體名稱為msr,通用名為routerb。

[RouterB] pki entity msr

[RouterB-pki-entity-msr] common-name routerb

[RouterB-pki-entity-msr] quit

# 創建並進入PKI域1。

[RouterB] pki domain 1

# 配置可信任的CA名稱為win2003。

[RouterB-pki-domain-1] ca identifier win2003

# 配置注冊服務器URL。

[RouterB-pki-domain-1] certificate request url http://1.1.1.111/certsrv/mscep/mscep.dll

# 配置證書申請的注冊受理機構為RA。

[RouterB-pki-domain-1] certificate request from ra

# 指定實體名稱為msr。

[RouterB-pki-domain-1] certificate request entity msr

# 指定注冊模式和密鑰長度。

[RouterB-pki-domain-1] certificate request mode auto key-length 1024

# 配置驗證根證書時使用的指紋。

[RouterB-pki-domain-1] root-certificate fingerprint sha1 c4cb24743e26d601f23b7618

b4e749a1061d9eb0

# 配置CRL發布點位置。

[RouterB-pki-domain-1] crl url http://1.1.1.111/certenroll/win2003.crl

[RouterB-pki-domain-1] quit

# 用RSA算法生成本地的密鑰對。

[RouterB] public-key local create rsa

# 獲取CA證書,可以根據提示判斷是否正確獲得。

[RouterB] pki retrieval-certificate ca domain 1

# 獲取CA簽名的本地證書。

[RouterB] pki retrieval-crl domain 1

# 獲取CRL,可以檢查同一個CA簽名的證書是否過期。

[RouterB] pki request-certificate domain 1

# 創建ACL3000,定義需要IPsec保護的數據流。

[RouterB] acl number 3000

[RouterB-acl-adv-3000] rule 0 permit ip source 192.168.2.0 0.0.0.255 destination

192.168.1.0 0.0.0.255

[RouterB-acl-adv-3000] quit

# 配置IKE提議,使用數字簽名方法為身份認證策略。

[RouterB] ike proposal 1

[RouterB-ike-proposal-1] authentication-method rsa-signature

[RouterB-ike-proposal-1] quit

# 配置IKE對等體peer,並引用PKI域的配置。

[RouterB] ike peer peer

[RouterB-ike-peer-peer] remote-address 1.1.1.1

[RouterB-ike-peer-peer] certificate domain 1

[RouterB-ike-peer-peer] quit

# 采用安全提議的缺省配置。

[RouterB] ipsec proposal def

# 配置ESP協議采用md5認證算法。

[RouterB-ipsec-transform-set-def] esp authentication-algorithm md5

[RouterB-ipsec-transform-set-def] quit

# 創建IPsec安全策略policy,其協商方式為isakmp。

[RouterB] ipsec policy policy 1 isakmp

[RouterB-ipsec-policy-isakmp-policy-1] security acl 3000

[RouterB-ipsec-policy-isakmp-policy-1] ike-peer peer

[RouterB-ipsec-policy-isakmp-policy-1] proposal def

[RouterB-ipsec-policy-isakmp-policy-1] quit

# 在接口Ethernet0/0上應用安全策略。

[RouterB] interface ethernet 0/0

[RouterB-Ethernet0/0] ipsec policy policy

[RouterB-Ethernet0/0] quit

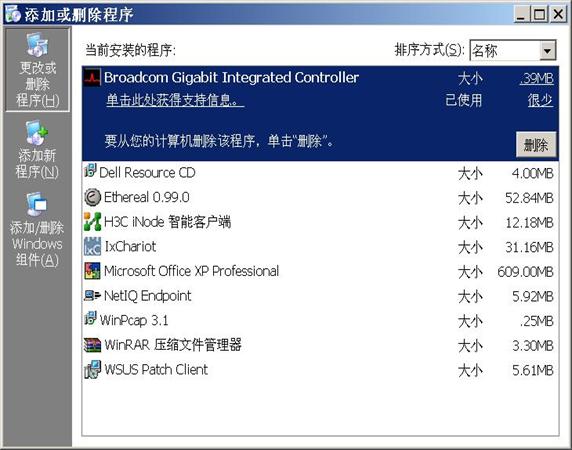

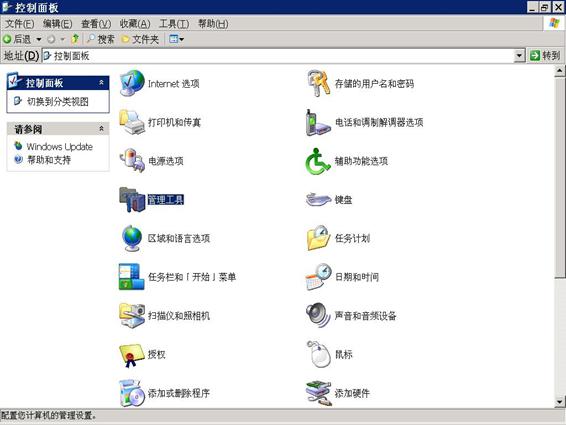

# 打開“控製麵板→添加或刪除程序”,選擇左邊的“添加/刪除Windows組件(A)”。

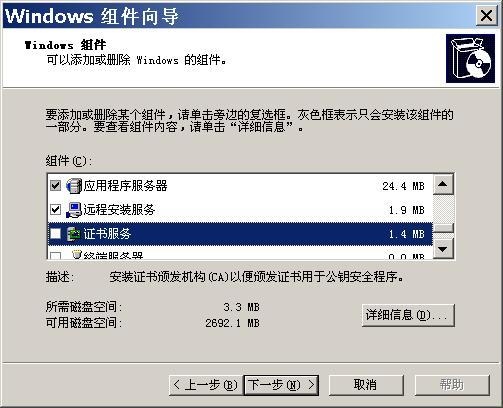

# 在Windows組件向導中勾選“證書服務”,然後點擊“下一步”。

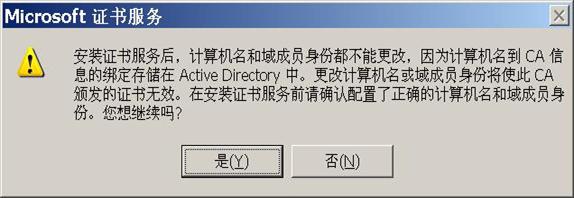

# 出現提示框,選擇“是”。

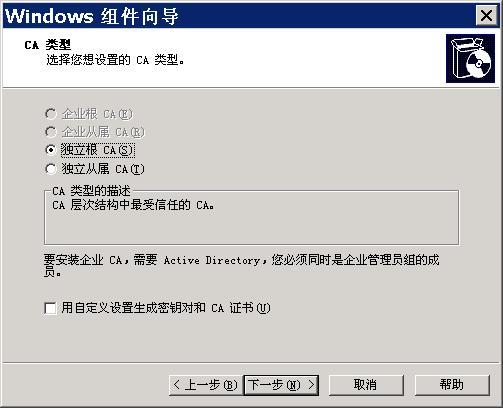

# 選擇“獨立根CA”,然後點擊“下一步”。

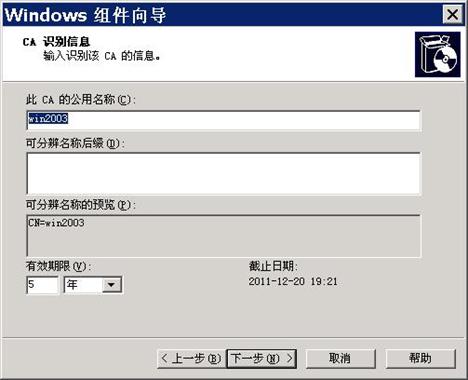

# 輸入CA的標識,這裏使用“win2003”。

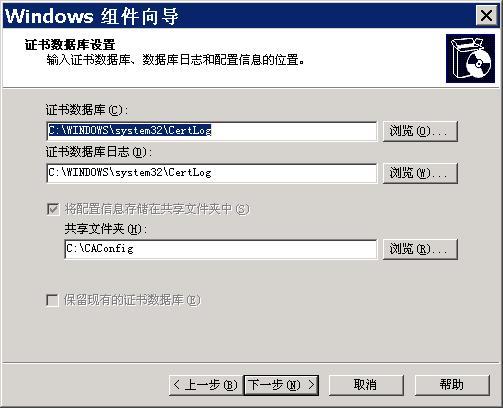

# 證書數據庫設置使用默認設置,點擊“下一步”完成安裝。

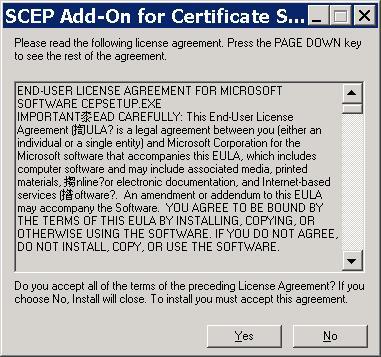

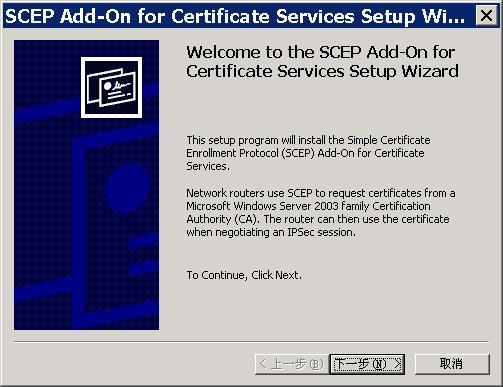

# 安裝SCEP,可以從微軟官方網站下載cepsetup.exe。

# 點擊“下一步”,繼續安裝。

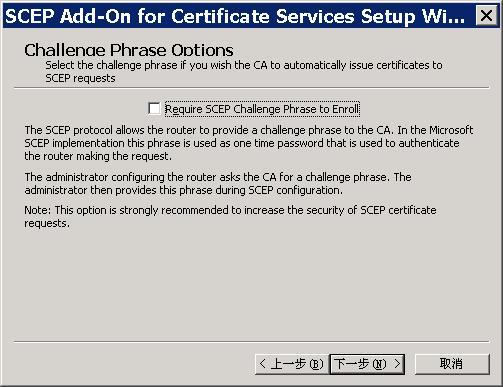

# 把“Require SCEP Challenge Phrase to Enroll”複選框取消勾選後點擊“下一步”。

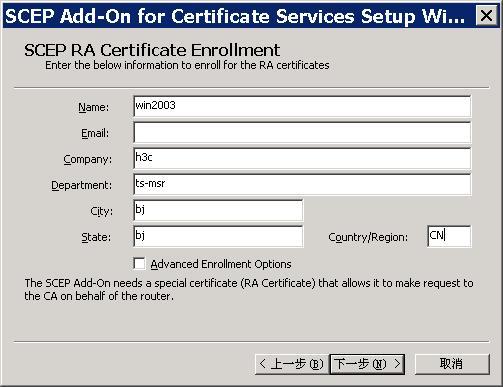

# 輸入RA的信息,這裏的信息和路由器申請證書時的信息相關,路由器未配置的信息可以不寫。

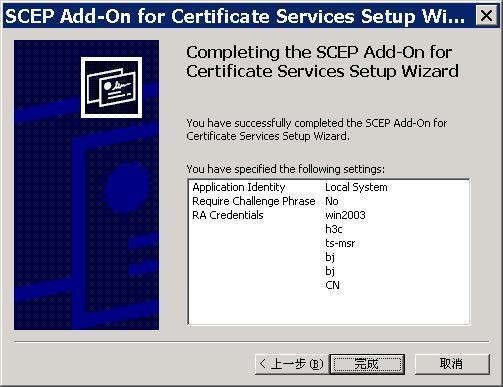

點擊“完成”,SCEP就安裝成功了。

# 進入“控製麵板”,選擇“管理工具”。

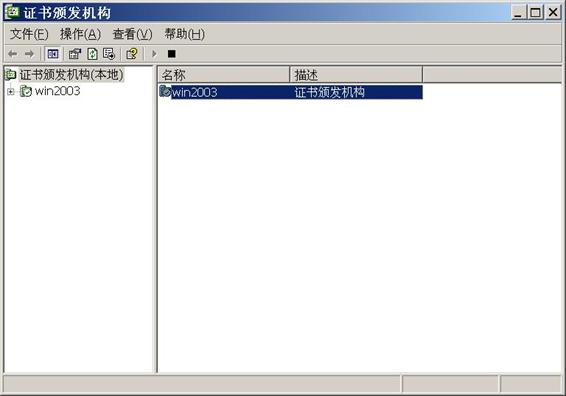

# 選擇證書頒發機構。

# 在“win2003”上點擊右鍵,選擇“屬性”。

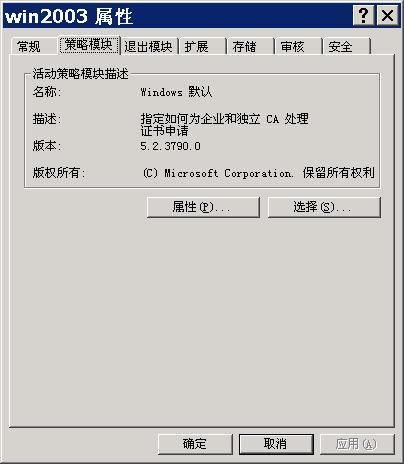

# 把屬性頁麵切換到“策略模塊”,再選擇“屬性”。

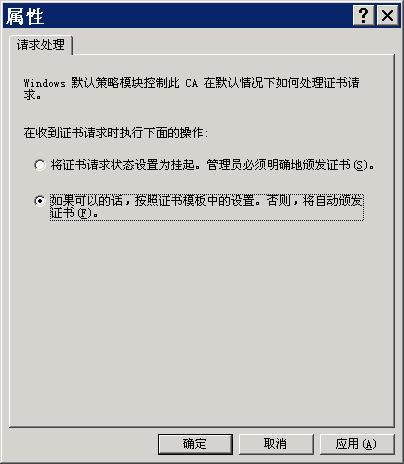

# 選擇“如果可以的話……”,點擊“確定”。

# 係統提示重啟證書服務。

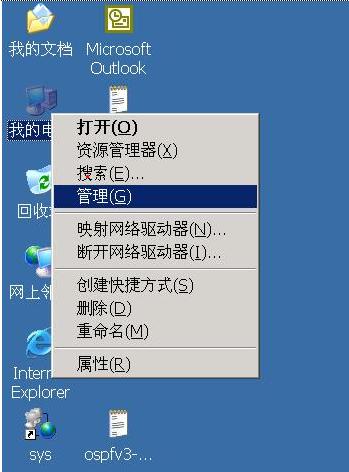

# 在桌麵“我的電腦”右鍵選擇“管理”。

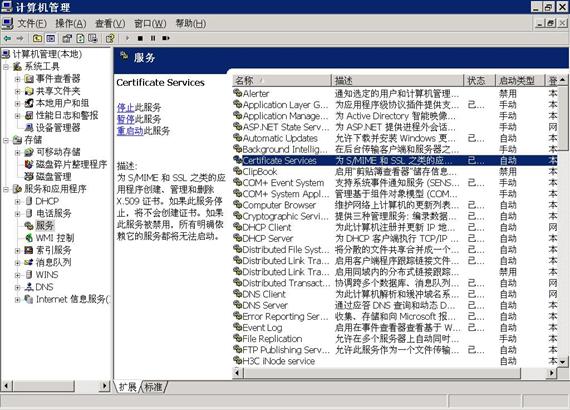

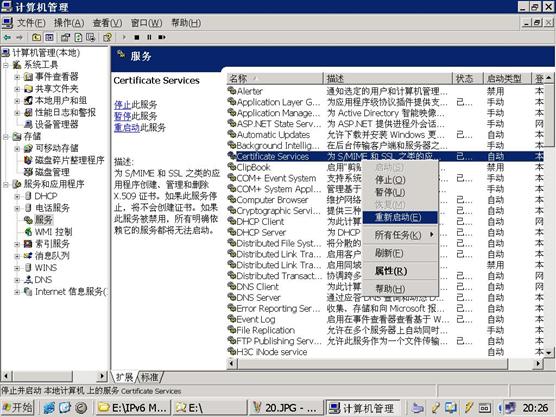

# 在目錄樹中選擇“服務和應用程序”中的“服務”目錄。

# 在右邊頁麵選擇“Certificate Services”,點擊右鍵選擇重啟,Win2003證書服務配置完畢。

完成以上所有配置後,Router A和Router B的內網之間可以互相通信。在Router A和Router B上通過命令display ike sa和display ipsec sa可以查看IPsec建立的相關信息。

· Router A:

#

acl number 3000

rule 0 permit ip source 192.168.1.0 0.0.0.255 destination 192.168.2.0 0.0.0.255

#

pki entity msr

common-name routera

#

pki domain 1

ca identifier win2003

certificate request url http://1.1.1.111/certsrv/mscep/mscep.dll

certificate request from ra

certificate request entity msr

certificate request mode auto

root-certificate fingerprint sha1 c4cb24743e26d601f23b7618b4e749a1061d9eb0

crl url http://1.1.1.111/certenroll/win2003.crl

#

ike proposal 1

authentication-method rsa-signature

#

ike peer peer

remote-address 1.1.1.2

certificate domain 1

#

ipsec transform-set def

encapsulation-mode tunnel

transform esp

esp authentication-algorithm md5

#

ipsec policy policy 1 isakmp

security acl 3000

ike-peer peer

transform-set def

#

interface Ethernet0/0

port link-mode route

ip address 1.1.1.1 255.255.255.0

ipsec policy policy

#

interface Ethernet0/1

port link-mode route

ip address 192.168.1.1 255.255.255.0

#

ip route-static 192.168.2.0 255.255.255.0 1.1.1.2

#

· Router B:

#

acl number 3000

rule 0 permit ip source 192.168.2.0 0.0.0.255 destination 192.168.1.0 0.0.0.255

#

pki entity msr

common-name routerb

#

pki domain 1

ca identifier win2003

certificate request url http://1.1.1.111/certsrv/mscep/mscep.dll

certificate request from ra

certificate request entity msr

certificate request mode auto

root-certificate fingerprint sha1 c4cb24743e26d601f23b7618b4e749a1061d9eb0

crl url http://1.1.1.111/certenroll/win2003.crl

#

ike proposal 1

authentication-method rsa-signature

#

ike peer peer

remote-address 1.1.1.1

certificate domain 1

#

ipsec transform-set def

encapsulation-mode tunnel

transform esp

esp authentication-algorithm md5

#

ipsec policy policy 1 isakmp

security acl 3000

ike-peer peer

transform-set def

#

interface Ethernet0/0

port link-mode route

ip address 1.1.1.2 255.255.255.0

ipsec policy policy

#

interface Ethernet0/1

port link-mode route

ip address 192.168.2.1 255.255.255.0

#

ip route-static 192.168.1.0 255.255.255.0 1.1.1.1

#

· H3C MSR 係列路由器 命令參考(V5)-R2311

· H3C MSR 係列路由器 配置指導(V5)-R2311

不同款型規格的資料略有差異, 詳細信息請向具體銷售和400谘詢。H3C保留在沒有任何通知或提示的情況下對資料內容進行修改的權利!