37-SSL解密策略

本章節下載: 37-SSL解密策略 (979.41 KB)

目 錄

隨著市場網絡安全的發展,越來越多的客戶將原有的http業務逐步的遷移到https上,這樣很大程度上保證了客戶訪問網絡的安全,數據不會輕易的被第三方窺視。這樣網絡管理員很大程度上,很難得到內網用戶訪問外網的相關數據。對企業,集團內網有很大的風險。基於此客戶對行為管理產品的廠商提出要求,需要設備能夠解密客戶https的流量,從而完成對原有https流量的審計功能。

解密策略對設備的入接口、源IP、目的IP、https對象進行訪問控製,主要是對使用SSL協議傳輸的流量做審計,支持HTTPS、郵箱類審計功能,並產生審計日誌。

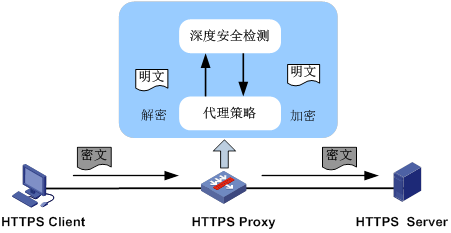

由於SSL流量是加密傳輸的,設備無法對加密的數據進行深度安全檢測、審計等。所以HTTPS解密的本質就是對通過設備的報文進行SSL代理,本設備可通過配置解密策略來實現對所需要的流量進行SSL代理。

圖1-1 SSL代理功能示意圖

如上圖所示,設備將與解密策略過濾條件匹配成功的報文進行SSL代理,即分別與客戶端和服務器建立SSL連接,然後對傳輸的報文先進行解密,再進行深度安全檢測或者審計。完成流量審計後,對放行的報文重新進行加密,並發送到目的服務器。

一個解密策略基本由過濾條件(包括入接口、源地址、目的地址等)和解密類型(即解密的對象)兩部分組成,設備隻會對於符合過濾條件的流進行解密。

設備上可以配置多條解密策略,其按照配置順序從上到下進行匹配,當報文與某條策略匹配成功後,則根據此條解密策略進行報文解密,不再進行後續解密策略的匹配。基於以上的匹配原則,配置解密策略時建議按照“深度優先”的原則(即控製範圍小的、條件細化的在前,範圍大的在後)進行配置。

設備支持的過濾條件包括:入接口、源地址、目的地址和HTTPS對象。其中HTTPS對象過濾條件僅支持在HTTPS解密類型中進行配置。一個解密策略中過濾條件之間是與的關係。

實現SSL代理的本質就是通過設備在Client和Server之間進行證書管理。通過證書管理設備可以分別與Client和Server建立SSL連接,從而對數據進行解密。

使用設備自帶的證書簽發功能,或支持導入第三方證書,並被解密策略引用生效。用戶證書一旦被解密策略引用,在證書過期之前,策略中包含的其它域名即可順利的完成瀏覽。

· 設備自身支持證書簽發的能力,可以為ipsecvpn,https解密等功能簽發相關證書。

· 支持證書導入導出的功能,方便證書的管理,並且可導入第三方證書。解密策略在用戶證書中選取一個證書使用,且支持證書之間的切換,證書被其它模塊引用時仍可被解密策略引用。

· 支持SSL證書推送,可以實現CA證書安裝檢測,對指定用戶進行CA證書下載頁麵的推送,終端用戶可以在推送頁麵直接下載證書及安裝指導。

目前此功能支持的解密類型有HTTPS流量和郵箱流量。

配置此種解密類型時,需要保證客戶端的DNS報文經過設備,解密策略才能正常匹配生效,若DNS報文不經過設備的話,由於獲取不到域名與IP的對應關係,這樣經過設備的https域名站點的報文的目的IP與配置的HTTPS對象中域名解析的IP匹配不上,無法進入到解密流程從而也就無法解密。

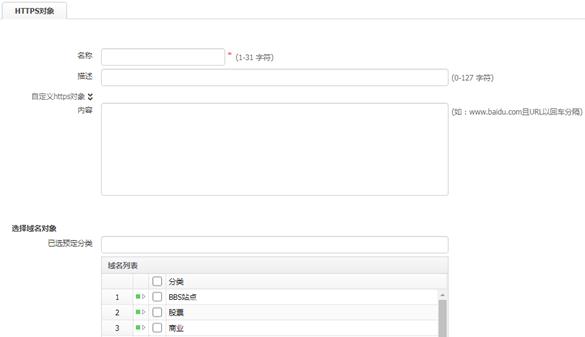

係統內置的站點支持https解密功能,目前係統提供128個常見的站點域名,並且客戶可以根據自己的需要自定義10個域名。

係統自帶的站點格式舉例:

· www.baidu.com

· www.taobao.com

· www.jd.com

· www.sogou.com

· www.so.com

· www.taobao.com

· www.amazon.cn

該功能目前隻針對如下常見郵箱提供解密:QQ(個人,企業),網易(163/126),標準的pop3(995)、imap(993)和smtp(465)同時開啟ssl加密的郵箱。

當設備隻需要進行郵箱解密,而不需要HTTPS流量解密時,不需要DNS流量經過設備。

解密功能提供特定站點排除功能以及源地址排除的功能,針對排除的地址和站點不做https的解密,兩者之間是或的關係,隻要一個滿足即排除不做解密,源地址排除功能使用地址對象配置。

解密的結果是為了可以對報文中的數據進行審計:

· 符合解密策略的數據全部上送審計模塊完成審計,上送審計模塊的全部是完成解密的明文數據。

· 符合解密策略的郵件,全部上送到審計模塊,在完成審計的同時還支持基於關鍵字的過濾功能。保證內網用戶的絕密信息不外泄。

在導航欄中選擇“策略配置>對象管理>URL>HTTPS對象”進入HTTPS對象顯示界麵,如圖1-2所示。

圖1-2 HTTPS對象顯示界麵

HTTPS對象的含義如表1-1所示。

表1-1 HTTPS對象顯示信息描述表

|

參數 |

說明 |

|

新建 |

新建顯示信息描述表 |

|

刪除 |

刪除顯示信息描述表 |

|

編輯 |

編輯顯示信息描述表 |

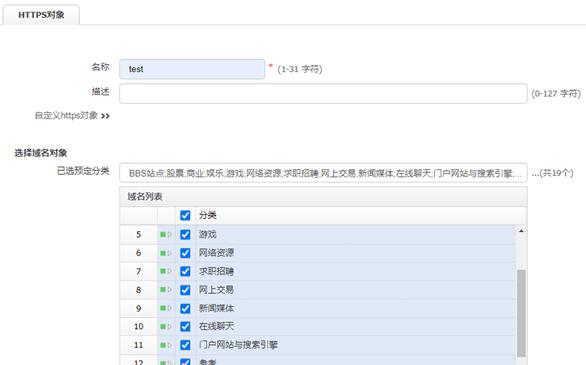

單擊<新建>按鈕,進入HTTPS對象配置界麵,如圖1-3所示。

圖1-3 HTTPS對象配置界麵

HTTPS對象詳細配置說明,如表1-2所示。

表1-2 HTTPS對象策略詳細配置

|

參數 |

說明 |

|

名稱 |

名稱 |

|

描述 |

描述 |

|

自定義https對象 |

自定義https域名對象 |

|

已選預定分類 |

預定義的HTTPS域名對象 |

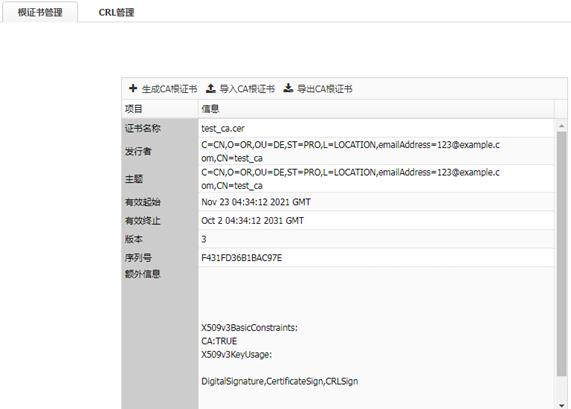

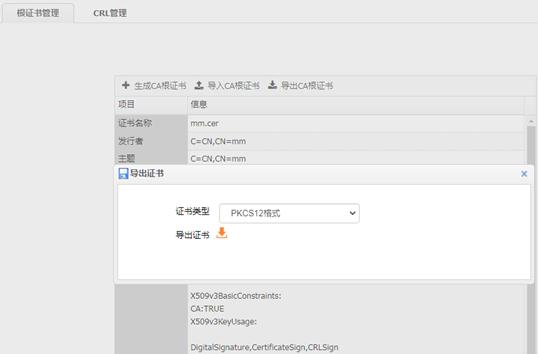

在導航欄中選擇“策略配置>對象管理>CA服務器>根CA配置管理”,進入本地證書顯示界麵,如圖1-4所示。

圖1-4 根CA配置管理顯示界麵

根證書管理界麵詳細說明,如表1-3所示。

表1-3 根CA管理界麵詳細

|

參數 |

說明 |

|

生成CA根證書 |

生成CA根證書,為解密策略進行服務 |

|

導入CA根證書 |

導入CA根證書,此CA證書可以是設備上生成的,也可以是從外部CA證書導入的 |

|

導出CA根證書 |

導出CA根證書,可以為其它設備使用 |

單擊“生成CA根證書”,進入生成CA根證書界麵,如圖1-5所示。

圖1-5 生成CA根證書

表1-4 生成CA證書詳細說明

|

參數 |

說明 |

|

證書名稱 |

證書名稱 |

|

可選信息 |

詳細信息 |

|

有效期 |

CA證書的有效期 |

|

密碼 |

CA證書的秘鑰 |

|

秘鑰大小 |

秘鑰大小(bit) |

在導航欄中選擇“策略配置>對象管理>本地證書>證書>本地證書”,進入本地證書顯示界麵,如圖1-6所示。

本地證書詳細配置說明,如表1-5所示。

|

參數 |

說明 |

|

導入 |

導入證書 |

|

詳細信息 |

證書詳細信息 |

|

導出 |

導出證書 |

|

刪除 |

刪除證書 |

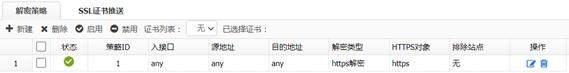

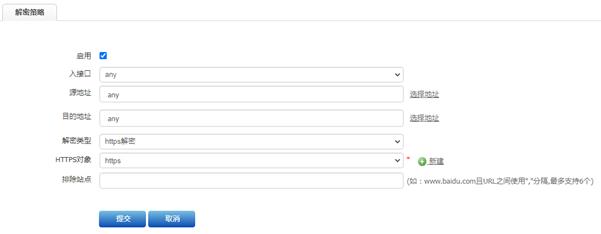

在導航欄中選擇“策略配置>SSL解密策略”,進入解密策略顯示界麵,如圖1-7所示。

解密策略配置詳細說明,如表1-6所示。

|

參數 |

說明 |

|

新建 |

新建解密策略 |

|

刪除 |

刪除解密策略 |

|

啟用 |

啟用解密策略 |

|

禁用 |

禁用解密策略 |

|

證書列表 |

選擇引用證書,解密功能作為HTTPS代理,設備作為服務端需要此證書用來和客戶端做SSL握手,為通信數據加解密 |

|

編輯 |

編輯解密策略 |

|

刪除 |

刪除解密策略 |

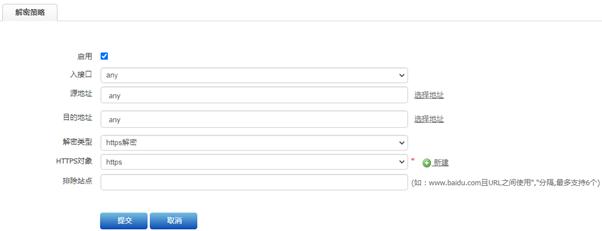

單擊<新建>按鈕,進入解密策略配置界麵,如圖1-8所示。

解密策略詳細配置說明,如表1-7所示。

|

參數 |

說明 |

|

啟用 |

啟用解密策略 |

|

入接口 |

匹配入接口,表示從此接口收到的流量才會進行HTTPS解密 |

|

源地址 |

匹配解密策略的源地址,表示符合此源地址的流量才會進行HTTPS解密 |

|

目的地址 |

匹配解密策略的目的地址,表示符合此目的地址的流量才會進行HTTPS解密 |

|

解密類型 |

選擇https解密或郵箱解密 |

|

HTTPS對象 |

隻有匹配此HTTPS對象中域名的流量,才進行HTTPS解密。 |

|

排除站點 |

排除的站點不進行審計 |

設備上可以配置多條審計策略,其按照配置順序從上到下進行匹配,當報文與某條策略匹配成功後,則根據此條解密策略進行報文解密,不再進行後續解密策略的匹配。基於以上的匹配原則,配置解密策略時建議按照“深度優先”的原則(即控製範圍小的、條件細化的在前,範圍大的在後)進行配置。

審計策略過濾條件之間是與的關係。

通過菜單“策略配置 > 審計策略”,進入審計策略顯示頁麵。

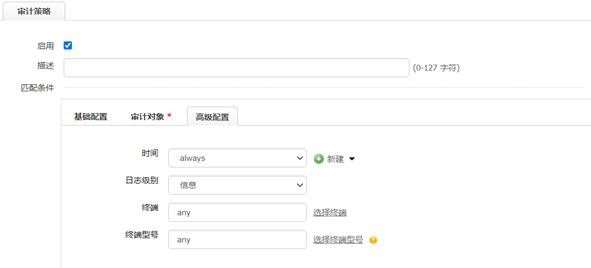

單擊<新建>按鈕,進入審計策略配置頁麵,如圖1-9、圖1-10、圖1-11所示。

圖1-11 審計策略詳細配置3-高級配置

審計策略詳細配置含義如表1-8所示。

|

標題項 |

說明 |

|

啟用 |

新建策略默認勾選該項,表示策略啟用;不勾選表示禁用狀態。 |

|

描述 |

審計策略描述。 |

|

用戶 |

匹配審計策略的用戶對象。 |

|

接口 |

匹配審計策略的源目的接口/域。 |

|

源地址 |

匹配審計策略的源地址。 |

|

目的地址 |

匹配審計策略的目的地址。 |

|

HTTP |

HTTP類審計對象,可以對HTTP類行為進行審計,主要包括網頁訪問、網絡社區、網頁搜索、HTTP文件上傳下載、web網盤文件上傳下載審計。 |

|

郵件 |

郵件類審計對象,可以對郵件類行為進行審計,主要包括SMTP、POP3、IMAP、Webmail收發郵件及附件審計。 |

|

即時通訊 |

即時通訊類審計對象,主要包括常用通訊軟件QQ、微信、飛信等登錄賬號審計,以及收發消息行為審計,還有其它類通訊軟件登錄行為審計。 |

|

基礎協議 |

基礎協議類審計對象,主要包括FTP登錄上傳下載文件審計。 |

|

娛樂股票 |

娛樂股票類審計對象,主要包括娛樂股票類應用登錄賬號以及評論類審計。 |

|

網絡應用 |

網絡應用類審計對象,主要包括出上麵具體應用行為外的其它一些應用行為進行審計。 |

|

時間 |

匹配審計策略的時間對象。 |

|

日誌級別 |

審計策略日誌記錄級別,默認是信息級別,可以根據需求配置日誌級別。 |

|

終端 |

匹配審計策略終端類型,默認是any所有終端類型,可以根據需求配置終端類型進行審計。 |

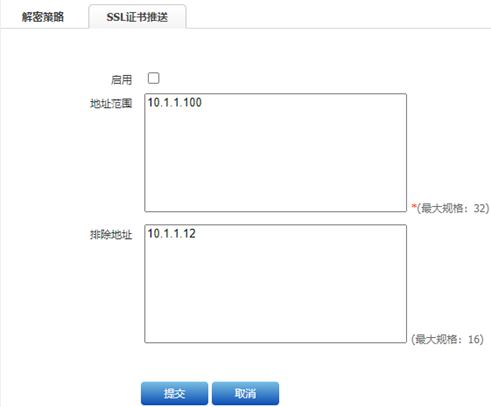

在導航欄中選擇“策略配置 > SSL解密策略 > SSL證書推送”,進入證書推送頁麵,勾選啟用按鈕,配置SSL證書推送地址範圍,進入如下圖所示界麵,在該界麵,可以配置要進行證書推送的IP地址範文,各個配置項的含義如下表所示。

表1-9 SSL證書推送配置項含義

|

參數 |

說明 |

|

啟用 |

是否啟用SSL證書推送。 |

|

地址範圍 |

SSL證書推送的IP地址範圍。 |

|

排除地址 |

排除地址不進行SSL證書推送。 |

通過菜單“策略配置>SSL解密策略>SSL證書推送”,進入如下圖所示的界麵,在該界麵上,可以修改證書推送地址,各個配置項的含義如下表所示。

圖1-13 修改SSL證書推送

在導航欄中選擇“策略配置 > SSL解密策略 > SSL證書推送”,進入證書推送頁麵,不勾選啟用按鈕,如下圖所示。禁用後係統將不進行CA證書的安裝檢測,對內網所有用戶不進行CA證書的安裝推送。

圖1-14 禁用SSL證書推送

· 當設備DNS設置成全局模式時,用戶電腦的DNS需要指向設備的入接口,以保證DNS過設備。

· 證書推送檢查基於IP,無法支持多終端共享上網的情況,第一次檢測後,一個小時內不再檢測。

· 安卓手機、IOS手機和linux係統的PC不支持證書推送。

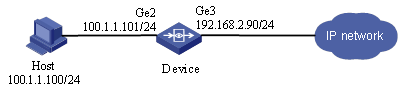

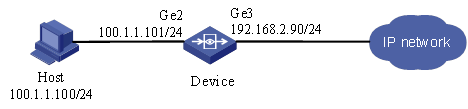

在ge3口上開啟解密策略,記錄審計日誌。

圖1-15 解密策略配置舉例組網圖

(1) 配置HTTPS對象

在導航欄中選擇“策略配置>對象管理>URL對象>HTTPS對象”,單擊<新建>按鈕,進入HTTPS對象配置界麵,如圖1-16所示。

圖1-16 HTTPS對象配置界麵

(2) 生成CA證書

如圖1-17所示,進入“策略配置>對象管理>CA服務器>根CA配置管理”,點擊<生成CA根證書>。

圖1-17 生成CA根證書

如圖1-18所示,在生成CA證書以後,導出證書。.

(3) 導入本地證書

在導航欄中選擇“策略配置>對象管理>本地證書>證書>本地證書”,單擊<導入>按鈕,進入導入證書配置界麵,如圖1-19所示。

(4) 啟用審計策略。

在導航欄中選擇“策略配置 > 審計策略”,單擊<新建>按鈕,進入審計策略配置界麵,選擇所有審計對象,如圖1-20所示。

(5) 配置解密策略

在導航欄中選擇“策略配置>SSL解密策略”,單擊<新建>按鈕,進入解密策略配置界麵,如圖1-21所示。

(6) 引用證書

在解密策略顯示界麵引用生成的證書“https.cer”,如圖1-22所示。

進入“數據中心>日誌中心>審計日誌”,查看搜索引擎日誌,如圖1-23所示。

針對內網地址為“100.1.1.100”的用戶開啟SSL證書推送,組網如下圖所示。

如果是網橋模式組網,配置步驟是一致的,需要注意的是網橋接口下一定要配置IP地址,並且要保證橋接口IP能訪問外網。

(1) 選擇“策略配置 > SSL解密策略”,單擊“新建”按鈕,配置解密策略,在證書列表中選擇已配置的HTTPS對象,如下圖所示。

圖1-25 解密策略配置

(2) 在導航欄中選擇“策略配置 > SSL解密策略 > SSL證書推送”,進入證書推送頁麵,勾選啟用按鈕,配置SSL證書推送地址範圍,如下圖所示。

圖1-26 SSL證書推送頁麵

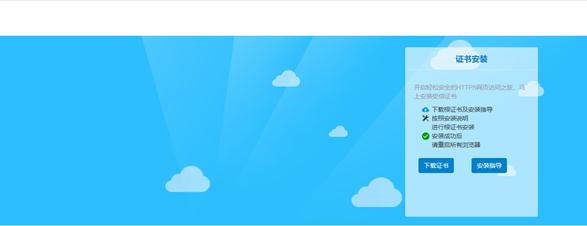

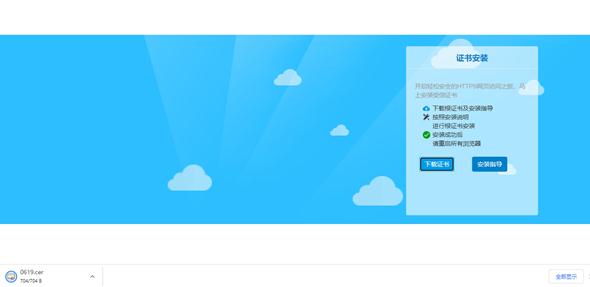

(1) 配置完成後,使用地址為“100.1.1.100的測試PC訪問http地址,進入302重定向頁麵,如下圖所示。

(2) 單擊重定向頁麵的“下載證書”按鈕,將證書文件下載到本地,如下圖所示

圖1-28 下載證書

(3) 安裝證書。可單擊重定向頁麵的“安裝指導”下載安裝說明,參考安裝指導進行根證書的安裝。

(4) 證書導入成功後,測試PC訪問HTTPS網頁,可以產生相應的審計日誌。選擇“數據中心 > 日誌中心 > 審計日誌 > 搜索引擎日誌”界麵,查看搜索引擎日誌,如下圖所示。

圖1-29 搜索引擎日誌界麵

不同款型規格的資料略有差異, 詳細信息請向具體銷售和400谘詢。H3C保留在沒有任何通知或提示的情況下對資料內容進行修改的權利!