02-802.1X配置

本章節下載: 02-802.1X配置 (359.63 KB)

目 錄

![]()

· 本章節主要描述了802.1X的相關概念及配置步驟。由於通過配置端口安全特性也可以為用戶提供802.1X認證服務,且還可以提供802.1X和MAC地址認證的擴展和組合應用,因此在需要靈活使用以上兩種認證方式的組網環境下,推薦使用端口安全特性。無特殊組網要求的情況下,無線環境中通常使用端口安全特性。在僅需要802.1X特性來完成接入控製的組網環境下,推薦單獨使用802.1X特性。關於端口安全特性的詳細介紹和具體配置請參見“安全配置指導”中的“端口安全”。

· WX1800H係列、WX2500H係列和WX3000H係列不支持slot參數。

最初,提出802.1X協議是為解決無線局域網的網絡安全問題。後來,802.1X協議作為局域網的一種普通接入控製機製在以太網中被廣泛應用,主要解決以太網內認證和安全方麵的問題。

802.1X協議是一種基於端口的網絡接入控製協議,即在局域網接入設備的端口上對所接入的用戶和設備進行認證,以便控製用戶設備對網絡資源的訪問。

802.1X係統中包括三個實體:客戶端(Client)、設備端(Device)和認證服務器(Authentication server),如圖1-1所示。

圖1-1 802.1X體係結構圖

· 客戶端是請求接入局域網的用戶終端,由局域網中的設備端對其進行認證。客戶端上必須安裝支持802.1X認證的客戶端軟件。

· 設備端是局域網中控製客戶端接入的網絡設備,位於客戶端和認證服務器之間,為客戶端提供接入局域網的端口(物理端口或邏輯端口),並通過與認證服務器的交互來對所連接的客戶端進行認證。

· 認證服務器用於對客戶端進行認證、授權和計費,通常為RADIUS(Remote Authentication Dial-In User Service,遠程認證撥號用戶服務)服務器。認證服務器根據設備端發送來的客戶端認證信息來驗證客戶端的合法性,並將驗證結果通知給設備端,由設備端決定是否允許客戶端接入。在一些規模較小的網絡環境中,認證服務器的角色也可以由設備端來代替,即由設備端對客戶端進行本地認證、授權和計費。

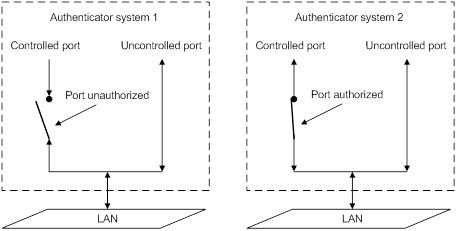

設備端為客戶端提供的接入局域網的端口被劃分為兩個邏輯端口:受控端口和非受控端口。任何到達該端口的幀,在受控端口與非受控端口上均可見。

· 非受控端口始終處於雙向連通狀態,主要用來傳遞認證報文,保證客戶端始終能夠發出或接收認證報文。

· 受控端口在授權狀態下處於雙向連通狀態,用於傳遞業務報文;在非授權狀態下禁止從客戶端接收任何報文。

設備端利用認證服務器對需要接入局域網的客戶端進行認證,並根據認證結果(Accept或Reject)對受控端口的授權狀態進行相應地控製。

圖1-2顯示了受控端口上不同的授權狀態對通過該端口報文的影響。圖中對比了兩個802.1X認證係統的端口狀態。係統1的受控端口處於非授權狀態,不允許報文通過;係統2的受控端口處於授權狀態,允許報文通過。

在非授權狀態下,受控端口可以處於單向受控或雙向受控狀態。

· 處於雙向受控狀態時,禁止幀的發送和接收;

· 處於單向受控狀態時,禁止從客戶端接收幀,但允許向客戶端發送幀。

![]()

目前,設備上的受控端口隻能處於單向受控狀態。

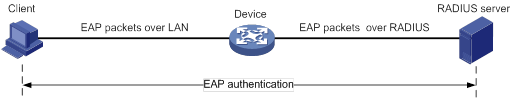

802.1X係統使用EAP(Extensible Authentication Protocol,可擴展認證協議)來實現客戶端、設備端和認證服務器之間認證信息的交互。EAP是一種C/S模式的認證框架,它可以支持多種認證方法,例如MD5-Challenge、EAP-TLS(Extensible Authentication Protocol -Transport Layer Security,可擴展認證協議-傳輸層安全)、PEAP(Protected Extensible Authentication Protocol,受保護的擴展認證協議)等。在客戶端與設備端之間,EAP報文使用EAPOL(Extensible Authentication Protocol over LAN,局域網上的可擴展認證協議)封裝格式承載於數據幀中傳遞。在設備端與RADIUS服務器之間,EAP報文的交互有EAP中繼和EAP終結兩種處理機製。

設備端對收到的EAP報文進行中繼,使用EAPOR(EAP over RADIUS)封裝格式將其承載於RADIUS報文中發送給RADIUS服務器。

圖1-3 EAP中繼原理示意圖

該處理機製下,EAP認證過程在客戶端和RADIUS服務器之間進行。RADIUS服務器作為EAP服務器來處理客戶端的EAP認證請求,設備相當於一個中繼,僅對EAP報文做中轉。因此,設備處理簡單,並能夠支持EAP的各種認證方法,但要求RADIUS服務器支持相應的EAP認證方法。

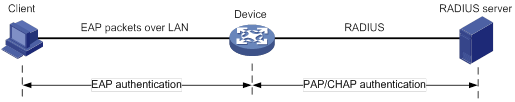

設備對EAP認證過程進行終結,將收到的EAP報文中的客戶端認證信息封裝在標準的RADIUS報文中,與服務器之間采用PAP(Password Authentication Protocol,密碼認證協議)或CHAP(Challenge Handshake Authentication Protocol,質詢握手認證協議)方法進行認證。

圖1-4 EAP終結原理示意圖

該處理機製下,由於現有的RADIUS服務器基本均可支持PAP認證和CHAP認證,因此對服務器無特殊要求,但設備端處理較為複雜。設備端需要作為EAP服務器來解析與處理客戶端的EAP報文,且目前僅能支持MD5-Challenge類型的EAP認證以及iNode 802.1X客戶端發起的“用戶名+密碼”方式的EAP認證。

![]()

如果客戶端采用了MD5-Challenge類型的EAP認證,則設備端隻能采用CHAP認證;如果iNode 802.1X客戶端采用了“用戶名+密碼”方式的EAP認證,設備上可選擇使用PAP認證或CHAP認證,從安全性上考慮,通常使用CHAP認證。

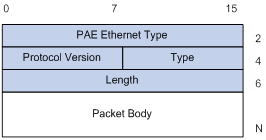

(1) EAPOL數據幀的格式

EAPOL是802.1X協議定義的一種承載EAP報文的封裝技術,主要用於在局域網中傳送客戶端和設備端之間的EAP協議報文。EAPOL數據包的格式如圖1-5所示。

圖1-5 EAPOL數據包格式

· PAE Ethernet Type:表示協議類型。EAPOL的協議類型為0x888E。

· Protocol Version:表示EAPOL數據幀的發送方所支持的EAPOL協議版本號。

· Type:表示EAPOL數據幀類型。目前設備上支持的EAPOL數據幀類型見表1-1。

表1-1 EAPOL數據幀類型

|

類型值 |

數據幀類型 |

說明 |

|

0x00 |

EAP-Packet |

認證信息幀,用於承載客戶端和設備端之間的EAP報文。 |

|

0x01 |

EAPOL-Start |

認證發起幀,用於客戶端向設備端發起認證請求 |

|

0x02 |

EAPOL-Logoff |

退出請求幀,用於客戶端向設備端發起下線請求 |

· Length:表示數據域的長度,也就是Packet Body字段的長度,單位為字節。當EAPOL數據幀的類型為EAPOL-Start或EAPOL-Logoff時,該字段值為0,表示後麵沒有Packet Body字段。

· Packet Body:數據域的內容。

(2) EAP報文的格式

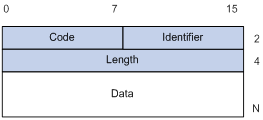

當EAPOL數據幀的類型為EAP-Packet時,Packet Body字段的內容就是一個EAP報文,格式如圖1-6所示。

圖1-6 EAP報文格式

· Code:EAP報文的類型,包括Request(1)、Response(2)、Success(3)和Failure(4)。

· Identifier:用於匹配Request消息和Response消息的標識符。

· Length:EAP報文的長度,包含Code、Identifier、Length和Data域,單位為字節。

· Data:EAP報文的內容,該字段僅在EAP報文的類型為Request和Response時存在,它由類型域和類型數據兩部分組成,例如,類型域為1表示Identity類型,類型域為4表示MD5 challenge類型。

RADIUS為支持EAP認證增加了兩個屬性:EAP-Message(EAP消息)和Message-Authenticator(消息認證碼)。在含有EAP-Message屬性的數據包中,必須同時包含Message-Authenticator屬性。關於RADIUS報文格式的介紹請參見“安全配置指導”中的“AAA”的RADIUS協議簡介部分。

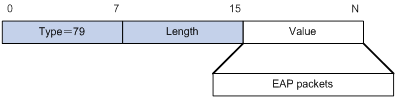

(1) EAP-Message

如圖1-7所示,EAP-Message屬性用來封裝EAP報文,Value域最長253字節,如果EAP報文長度大於253字節,可以對其進行分片,依次封裝在多個EAP-Message屬性中。

圖1-7 EAP-Message屬性封裝

(2) Message-Authenticator

如圖1-8所示,Message-Authenticator屬性用於在EAP認證過程中驗證攜帶了EAP-Message屬性的RADIUS報文的完整性,避免報文被竄改。如果接收端對接收到的RADIUS報文計算出的完整性校驗值與報文中攜帶的Message-Authenticator屬性的Value值不一致,該報文會被認為無效而丟棄。

圖1-8 Message-Authenticator屬性封裝

![]()

802.1X的認證過程可以由客戶端主動發起,也可以由設備端發起。

· 組播觸發:客戶端主動向設備端發送EAPOL-Start報文來觸發認證,該報文目的地址為組播MAC地址01-80-C2-00-00-03。

· 廣播觸發:客戶端主動向設備端發送EAPOL-Start報文來觸發認證,該報文的目的地址為廣播MAC地址。該方式可解決由於網絡中有些設備不支持上述的組播報文,而造成設備端無法收到客戶端認證請求的問題。

![]()

目前,iNode的802.1X客戶端可支持廣播觸發方式。

設備端主動觸發方式用於支持不能主動發送EAPOL-Start報文的客戶端,例如Windows XP自帶的802.1X客戶端。設備主動觸發認證的方式分為以下兩種:

· 組播觸發:設備每隔一定時間(缺省為30秒)主動向客戶端組播發送Identity類型的EAP-Request幀來觸發認證。

· 單播觸發:當設備收到源MAC地址未知的報文時,主動向該MAC地址單播發送Identity類型的EAP-Request幀來觸發認證。若設備端在設置的時長內沒有收到客戶端的響應,則重發該報文。

設備端支持采用EAP中繼方式或EAP終結方式與遠端RADIUS服務器交互。以下關於802.1X認證過程的描述,都以客戶端主動發起認證為例。

這種方式是IEEE 802.1X標準規定的,將EAP承載在其它高層協議中,如EAP over RADIUS,以便EAP報文穿越複雜的網絡到達認證服務器。一般來說,需要RADIUS服務器支持EAP屬性:EAP-Message和Message-Authenticator。

如圖1-9所示,以MD5-Challenge類型的EAP認證為例,具體認證過程如下。

圖1-9 IEEE 802.1X認證係統的EAP中繼方式認證流程

(1) 當用戶需要訪問外部網絡時打開802.1X客戶端程序,輸入用戶名和密碼,發起連接請求。此時,客戶端程序將向設備端發出認證請求幀(EAPOL-Start),開始啟動一次認證過程。

(2) 設備端收到認證請求幀後,將發出一個Identity類型的請求幀(EAP-Request/Identity)要求用戶的客戶端程序發送輸入的用戶名。

(3) 客戶端程序響應設備端發出的請求,將用戶名信息通過Identity類型的響應幀(EAP-Response/Identity)發送給設備端。

(4) 設備端將客戶端發送的響應幀中的EAP報文封裝在RADIUS報文(RADIUS Access-Request)中發送給認證服務器進行處理。

(5) RADIUS服務器收到設備端轉發的用戶名信息後,將該信息與數據庫中的用戶名列表對比,找到該用戶名對應的密碼信息,用隨機生成的一個MD5 Challenge對密碼進行加密處理,同時將此MD5 Challenge通過RADIUS Access-Challenge報文發送給設備端。

(6) 設備端將RADIUS服務器發送的MD5 Challenge轉發給客戶端。

(7) 客戶端收到由設備端傳來的MD5 Challenge後,用該Challenge對密碼進行加密處理,生成EAP-Response/MD5 Challenge報文,並發送給設備端。

(8) 設備端將此EAP-Response/MD5 Challenge報文封裝在RADIUS報文(RADIUS Access-Request)中發送給RADIUS服務器。

(9) RADIUS服務器將收到的已加密的密碼信息和本地經過加密運算後的密碼信息進行對比,如果相同,則認為該用戶為合法用戶,並向設備端發送認證通過報文(RADIUS Access-Accept)。

(10) 設備收到認證通過報文後向客戶端發送認證成功幀(EAP-Success),並將端口改為授權狀態,允許用戶通過端口訪問網絡。

(11) 用戶在線期間,設備端會通過向客戶端定期發送握手報文的方法,對用戶的在線情況進行監測。

(12) 客戶端收到握手報文後,向設備發送應答報文,表示用戶仍然在線。缺省情況下,若設備端發送的兩次握手請求報文都未得到客戶端應答,設備端就會讓用戶下線,防止用戶因為異常原因下線而設備無法感知。

(13) 客戶端可以發送EAPOL-Logoff幀給設備端,主動要求下線。

(14) 設備端把端口狀態從授權狀態改變成未授權狀態,並向客戶端發送EAP-Failure報文。

![]()

EAP中繼方式下,需要保證在客戶端和RADIUS服務器上選擇一致的EAP認證方法,而在設備上,隻需要通過dot1x authentication-method eap命令啟動EAP中繼方式即可。

這種方式將EAP報文在設備端終結並映射到RADIUS報文中,利用標準RADIUS協議完成認證、授權和計費。設備端與RADIUS服務器之間可以采用PAP或者CHAP認證方法。如圖1-10所示,以CHAP認證為例,具體的認證流程如下。

圖1-10 IEEE 802.1X認證係統的EAP終結方式認證流程

EAP終結方式與EAP中繼方式的認證流程相比,不同之處在於用來對用戶密碼信息進行加密處理的MD5 challenge由設備端生成,之後設備端會把用戶名、MD5 challenge和客戶端加密後的密碼信息一起發送給RADIUS服務器,進行相關的認證處理。

802.1X支持VLAN下發的相關內容請參考“WLAN配置指導”中的“WLAN用戶接入認證”。

802.1X支持ACL(Access Control List,訪問控製列表)下發提供了對上線用戶訪問網絡資源的過濾與控製功能。當用戶上線時,如果RADIUS服務器上或接入設備的本地用戶視圖中指定了要下發給該用戶的授權ACL,則設備會根據下發的授權ACL對用戶所在端口的數據流進行過濾。由於服務器上或設備本地用戶視圖下指定的是授權ACL的編號,因此還需要在設備上創建該ACL並配置對應的ACL規則。管理員可以通過改變授權的ACL編號或設備上對應的ACL規則來改變用戶的訪問權限。

802.1X 支持User Profile下發提供了對上線用戶訪問網絡資源的過濾與控製功能。當用戶上線時,如果RADIUS服務器上或接入設備的本地用戶視圖中指定了要下發給該用戶的授權User Profile,則設備會根據服務器下發的授權User Profile對用戶所在端口的數據流進行過濾,僅允許User Profile策略中允許的數據流通過該端口。由於服務器上指定的是授權User Profile名稱,因此還需要在設備上創建該User Profile並配置該對應的User Profile策略。管理員可以通過改變授權的User Profile名稱或設備上對應的User Profile配置來改變用戶的訪問權限。

EAD(Endpoint Admission Defense,端點準入防禦)作為一個網絡端點接入控製方案,它通過安全客戶端、安全策略服務器、接入設備以及第三方服務器的聯動,加強了對用戶的集中管理,提升了網絡的整體防禦能力。但是在實際的應用過程中EAD客戶端的部署工作量很大,例如,需要網絡管理員手動為每一個EAD客戶端下載、升級客戶端軟件,這在EAD客戶端數目較多的情況下給管理員帶來了操作上的不便。

802.1X認證支持的EAD快速部署功能就可以解決以上問題,它允許未通過認證的802.1X用戶訪問一個指定的IP地址段(稱為Free IP),並可以將用戶發起的HTTP訪問請求重定向到該IP地址段中的一個指定的URL,實現用戶自動下載並安裝EAD客戶端的目的。

表1-2 802.1X配置任務簡介

|

配置任務 |

說明 |

詳細配置 |

|

配置802.1X係統的認證方法 |

必選 |

|

|

配置設備向接入用戶發送認證請求報文的最大次數 |

可選 |

|

|

配置802.1X認證超時定時器 |

可選 |

|

|

配置802.1X支持的域名分隔符 |

可選 |

|

|

配置802.1X支持EAD快速部署 |

可選 |

802.1X需要AAA的配合才能實現對用戶的身份認證。因此,需要首先完成以下配置任務:

· 配置802.1X用戶所屬的ISP認證域及其使用的AAA方案,即本地認證方案或RADIUS方案。

· 如果需要通過RADIUS服務器進行認證,則應該在RADIUS服務器上配置相應的用戶名和密碼。

· 如果需要本地認證,則應該在設備上手動添加認證的用戶名和密碼。配置本地認證時,用戶使用的服務類型必須設置為lan-access。

設備上的802.1X係統采用的認證方法與設備對於EAP報文的處理機製有關,具體如下:

· 若指定authentication-method為eap,則表示設備采用EAP中繼認證方式。該方式下,設備端對客戶端發送的EAP報文進行中繼處理,並能支持客戶端與RADIUS服務器之間所有類型的EAP認證方法。

· 若指定authentication-method為chap或pap,則表示設備采用EAP終結認證方式,該方式下,設備端對客戶端發送的EAP報文進行本地終結,並能支持與RADIUS服務器之間采用CHAP或PAP類型的認證方法。

表1-3 配置802.1X係統的認證方法

|

配置步驟 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

配置802.1X係統的認證方法 |

dot1x authentication-method { chap | eap | pap } |

缺省情況下,設備啟用EAP終結方式,並采用CHAP認證方法 |

![]()

如果采用EAP中繼認證方式,則設備會把客戶端輸入的內容直接封裝後發給服務器,這種情況下user-name-format命令的設置無效,user-name-format的介紹請參見“安全命令參考”中的“AAA”。

如果設備向用戶發送認證請求報文後,在規定的時間裏(可通過命令dot1x timer tx-period或者dot1x timer supp-timeout設定)沒有收到用戶的響應,則設備將向用戶重發該認證請求報文,若設備累計發送認證請求報文的次數達到配置的最大值後,仍然沒有得到用戶響應,則停止發送認證請求。

表1-4 配置設備向接入用戶發送認證請求報文的最大次數

|

配置步驟 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

配置設備向接入用戶發送認證請求報文的最大次數 |

dot1x retry retries |

缺省情況下,設備最多可向接入用戶發送2次認證請求報文 |

802.1X認證過程中會啟動多個定時器以控製客戶端、設備以及RADIUS服務器之間進行合理、有序的交互。可配置的802.1X認證定時器包括以下兩種:

· 客戶端認證超時定時器:當設備端向客戶端發送了EAP-Request/MD5 Challenge請求報文後,設備端啟動此定時器,若在該定時器設置的時長內,設備端沒有收到客戶端的響應,設備端將重發該報文。

· 認證服務器超時定時器:當設備端向認證服務器發送了RADIUS Access-Request請求報文後,設備端啟動該定時器,若在該定時器設置的時長內,設備端沒有收到認證服務器的響應,設備端將重發認證請求報文。

一般情況下,無需改變認證超時定時器的值,除非在一些特殊或惡劣的網絡環境下,才需要通過命令來調節。例如,用戶網絡狀況比較差的情況下,可以適當地將客戶端認證超時定時器值調大一些;還可以通過調節認證服務器超時定時器的值來適應不同認證服務器的性能差異。

表1-5 配置802.1X認證超時定時器

|

配置步驟 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

配置客戶端認證超時定時器 |

dot1x timer supp-timeout supp-timeout-value |

缺省情況下,客戶端認證超時定時器的值為30秒 |

|

配置認證服務器超時定時器 |

dot1x timer server-timeout server-timeout-value |

缺省情況下,認證服務器超時定時器的值為100秒 |

每個接入用戶都屬於一個ISP域,該域是由用戶登錄時提供的用戶名決定的,若用戶名中攜帶域名,則設備使用該域中的AAA配置對用戶進行認證、授權和計費,否則使用係統中的缺省域;若設備指定了802.1X的強製認證域,則無論用戶名中是否攜帶域名,設備均使用指定的強製認證域。因此,設備能夠準確解析用戶名中的純用戶名和域名對於為用戶提供認證服務非常重要。由於不同的802.1X客戶端所支持的用戶名域名分隔符不同,為了更好地管理和控製不同用戶名格式的802.1X用戶接入,需要在設備上指定802.1X可支持的域名分隔符。

目前,802.1X支持的域名分隔符包括@、\、.、和/,對應的用戶名格式分別為username@domain-name, domain-name\username,username.domain-name和username/domain-name,其中username為純用戶名、domain-name為域名。如果用戶名中包含有多個域名分隔符字符,則設備僅將最後一個出現的域名分隔符識別為實際使用的域名分隔符,例如,用戶輸入的用戶名為123/22\@abc,設備上指定802.1X支持的域名分隔符為/、\,則識別出的純用戶名為@abc,域名為123/22。

需要注意的是:

· 如果用戶輸入的用戶名中不包含任何802.1X可支持的域名分隔符,則設備會認為該用戶名並未攜帶域名,則使用係統中的缺省域對該用戶進行認證。

· 若設備上指定發送給認證服務器的用戶名攜帶域名(user-name-format with-domain),則發送給認證服務器的用戶名包括三個部分:識別出的純用戶名、域名分隔符@、最終使用的認證域名。例如,用戶輸入的用戶名為121.123/22\@abc,指定802.1X支持的域名分隔符為/、\、.,最終使用的認證域為xyz,則發送給認證服務器的用戶名為@abc@xyz。user-name-format命令的具體介紹請參考“安全命令參考”中的“AAA”。

· 為保證用戶信息可在認證服務器上被準確匹配到,設備上指定的802.1X支持的域名分隔符必須與認證服務器支持的域名分隔符保持一致,否則可能會因為服務器匹配用戶失敗而導致用戶認證失敗。

表1-6 指定802.1X支持的域名分隔符

|

配置步驟 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

指定802.1X支持的域名分隔符 |

dot1x domain-delimiter string |

缺省情況下,僅支持域名分隔符@ |

![]()

目前,MAC地址認證和端口安全特性不支持EAD的快速部署功能,全局使能MAC認證或端口安全功能將會使EAD快速部署功能失效。

全局使能EAD快速部署功能且配置Free IP之後,未通過認證的802.1X終端用戶可以訪問該IP地址段中的網絡資源。該IP地址段中可以配置一個或多個特定服務器,用於提供EAD客戶端的下載升級或者動態地址分配等服務。

需要注意的是:

· MAC地址認證、端口安全功能均與Free IP配置互斥。

· 未通過802.1X認證的用戶若要通過外網的DHCP服務器動態獲得IP地址,則需要保證該DHCP服務器的IP地址在配置的Free IP內。

表1-7 配置Free IP

|

配置步驟 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

全局使能EAD快速部署功能 |

dot1x ead-assistant enable |

缺省情況下,未使能EAD快速部署功能 |

|

配置Free IP |

dot1x ead-assistant free-ip ip-address { mask-length | mask-address } |

缺省情況下,未定義Free IP |

802.1X終端用戶在認證成功之前,如果使用瀏覽器訪問網絡,設備會將用戶訪問的URL重定向到已配置的URL(例如,重定向到EAD客戶端下載界麵),這樣隻要用戶打開瀏覽器,就必須進入管理員預設的界麵。重定向的URL必須處於Free IP網段內,否則無法實現重定向。

表1-8 配置用戶HTTP訪問的重定向URL

|

配置步驟 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

配置用戶HTTP訪問的重定向URL |

dot1x ead-assistant url url-string |

缺省情況下,未定義重定向URL |

EAD快速部署功能通過製訂EAD規則(通常為ACL規則)來給予未通過認證的終端用戶受限製的網絡訪問權限,在用戶認證成功後,所占用的ACL將被釋放。由於設備支持的ACL數量有限,當大量用戶同時認證時,ACL資源將迅速被占用,如果沒有用戶認證成功,將出現ACL數量不足的情況,這樣會導致一部分新接入的用戶無法認證。

管理員可以通過配置EAD規則的老化時間來控製用戶對ACL資源的占用,當用戶訪問網絡時該定時器即開始計時,在定時器超時或者用戶下載客戶端並成功通過認證之後,該用戶所占用的ACL資源即被刪除,這樣那些在老化時間內未進行任何操作的用戶所占用的ACL資源會及時得到釋放。在接入用戶數量較多時,可以將超時時間適當縮短,以提高ACL的使用效率。

表1-9 配置EAD規則老化時間

|

配置步驟 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

配置EAD規則老化時間 |

dot1x timer ead-timeout ead-timeout-value |

缺省情況下,EAD規則老化時間為30分鍾 |

在完成上述配置後,在任意視圖下執行display命令可以顯示配置後802.1X的運行情況,通過查看顯示信息驗證配置的效果。

在用戶視圖下,執行reset命令可以清除802.1X的統計信息。

表1-10 802.1X顯示和維護

|

操作 |

命令 |

|

顯示802.1X的會話連接信息、相關統計信息或配置信息 |

display dot1x [ sessions | statistics ] [ ap ap-name [ radio radio-id ] ] |

|

顯示當前802.1X在線用戶的詳細信息 |

display dot1x connection [ ap ap-name [ radio radio-id ] | slot slot-number | user-mac mac-addr | user-name name-string ] |

|

清除802.1X的統計信息 |

reset dot1x statistics [ ap ap-name [ radio radio-id ] ] |

用戶在瀏覽器中輸入地址,但該HTTP訪問不能被正確重定向到指定的URL服務器。

· 用戶在瀏覽器地址欄內輸入了字符串類型的地址。由於用戶主機使用的操作係統首先會將這個字符串地址作為名字進行網絡地址解析,如果解析不成功通常會以非X.X.X.X形式的網絡地址發送ARP請求,這樣的請求不能進行重定向;

· 用戶在IE地址欄內輸入了Free IP內的任意地址。設備會認為用戶試圖訪問Free IP內的某台主機,而不對其進行重定向,即使這台主機不存在;

· 用戶在配置和組網時沒有將服務器加入Free IP,或者配置的URL為不存在的地址,或者該URL指向的服務器沒有提供Web服務。

· 地址欄內輸入的地址應該為X.X.X.X(點分十進製格式)的非Free IP地址才有效。

· 確保設備及服務器上的配置正確且有效。

不同款型規格的資料略有差異, 詳細信息請向具體銷售和400谘詢。H3C保留在沒有任何通知或提示的情況下對資料內容進行修改的權利!