03-登錄設備配置

本章節下載: 03-登錄設備配置 (632.40 KB)

設備支持CLI(Command Line Interface,命令行接口)、Web、RESTful和SNMP(Simple Network Management Protocol,簡單網絡管理協議)四種登錄方式:

· 通過CLI登錄設備後,可以直接輸入命令行,來配置和管理設備。CLI方式下又根據使用的登錄接口以及登錄協議不同,分為:通過Console口、Telnet、SSH登錄方式。

· 通過Web登錄設備後,用戶可以使用Web界麵直觀地管理和維護網絡設備。

· 通過SNMP登錄設備後,NMS可以通過Set和Get等操作來配置和管理設備。關於SNMP的詳細介紹請參見“網絡管理與維護配置指導”中的“SNMP”。

用戶首次使用出廠配置登錄設備時,可以通過Console口、Web或Telnet(WX1800H係列無線控製器不支持Telnet方式登錄)進行登錄。Console口登錄時認證方式為none(不需要用戶名和密碼),用戶角色為network-admin;Web或Telnet方式登錄時需要用戶名和密碼,分別是admin/admin,用戶角色為network-admin。各登錄方式下需要的最小配置詳見表1-1。

|

登錄方式 |

缺省情況最小配置描述 |

|

缺省情況下,Console口登錄時認證方式為none,存在安全隱患。用戶在首次登錄後,可以通過修改Console口登錄的認證方式以及其它參數來增強設備的安全性 |

|

|

· 開啟設備的Telnet功能 · 配置IP地址,並確保設備與Telnet登錄用戶間路由可達 · 配置password認證方式的密碼,或者更改認證方式並完成相關參數的設置 · 配置VTY用戶的用戶角色 |

|

|

· 開啟設備SSH功能並完成SSH屬性的配置 · 配置IP地址,並確保設備與SSH登錄用戶間路由可達 · 配置VTY用戶的認證方式為scheme · 配置VTY用戶的用戶角色 |

|

|

· 配置設備IP地址,確保設備與Web登錄用戶間路由可達 · 配置Web用戶的用戶名與密碼 · 配置Web用戶的用戶角色 · 配置Web用戶的服務類型為http或者https |

|

|

· 配置設備IP地址,確保設備與RESTful登錄用戶間路由可達 · 配置RESTful用戶的用戶名與密碼 · 配置RESTful用戶的用戶角色 · 配置RESTful用戶的服務類型為http或者https |

|

|

· 配置IP地址,並確保設備與NMS登錄用戶間路由可達 · 配置SNMP基本參數 |

通過Console口進行本地登錄是登錄設備的最基本方式,也是配置通過其它方式登錄設備的基礎。

通過Console口登錄設備時,請按照以下步驟進行操作:

(1) PC斷電。因為PC機串口不支持熱插拔,請不要在PC帶電的情況下,將串口線插入或者拔出PC機。

(2) 請使用產品隨機附帶的配置口電纜連接PC機和設備。請先將配置口電纜的DB-9(孔)插頭插入PC機的9芯(針)串口中,再將RJ-45插頭端插入設備的Console口中。

![]()

· 連接時請認準接口上的標識,以免誤插入其它接口。

· 在拆下配置口電纜時,請先拔出RJ-45端,再拔下DB-9端。

圖2-1 將設備與PC通過配置口電纜進行連接

(3) 給PC上電。

(4) 在通過Console口搭建本地配置環境時,需要通過超級終端或PuTTY等終端仿真程序與設備建立連接。用戶可以運行這些程序來連接網絡設備、Telnet或SSH站點,這些程序的詳細介紹和使用方法請參見該程序的使用指導。打開終端仿真程序後,請按如下要求設置終端參數:

· 波特率:9600

· 數據位:8

· 停止位:1

· 奇偶校驗:無

· 流量控製:無

(5) 設備上電,終端上顯示設備啟動信息,顯示結束後提示用戶鍵入回車,出現命令行提示符後即可鍵入命令來配置設備或查看設備運行狀態,需要幫助可以隨時鍵入?。

通過CLI登錄設備包括:Console口、Telnet、SSH三種登錄方式。用戶需要對這些登錄方式進行相應的配置,來增加設備的安全性及可管理性。

本文將分別介紹如何配置通過Console口、Telnet、SSH登錄設備時的認證方式、用戶角色及公共屬性。

用戶線用於管理、限製CLI登錄用戶的訪問行為:網絡管理員可以給每個用戶線配置一係列參數,比如用戶登錄時是否需要認證、用戶登錄後的角色等。當用戶使用Console口、Telnet、SSH登錄到設備的時候,係統會給用戶分配一個用戶線,登錄用戶將受到該用戶線下配置參數的約束。

設備提供了兩種類型的用戶線:

· Console用戶線:用來管理和監控通過Console口登錄的用戶。

· VTY(Virtual Type Terminal,虛擬類型終端)用戶線:用來管理和監控通過Telnet或SSH登錄的用戶。

用戶登錄時,係統會根據用戶的登錄方式,自動給用戶分配一個當前空閑的、編號最小的某類型的用戶線,整個登錄過程將受該用戶線視圖下配置的約束。用戶與用戶線並沒有固定的對應關係:

· 同一用戶登錄的方式不同,分配的用戶線不同。比如用戶A使用Console口登錄設備時,將受到Console用戶線視圖下配置的約束;當使用Telnet登錄設備時,將受到VTY用戶線視圖下配置的約束。

· 同一用戶登錄的時間不同,分配的用戶線可能不同。比如用戶本次使用Telnet登錄設備,設備為其分配的用戶線是VTY 1。當該用戶下次再Telnet登錄時,設備可能已經把VTY 1分配給其他Telnet用戶了,隻能為該用戶分配其他的用戶線。

如果沒有空閑的、相應類型的用戶線可分配,則用戶不能登錄設備。

用戶線的編號有兩種方式:絕對編號方式和相對編號方式。

(1) 絕對編號方式

使用絕對編號方式,可以唯一的指定一個用戶線。絕對編號從0開始自動編號,每次增長1,先給所有Console用戶線編號,然後是所有VTY用戶線。使用display line(不帶參數)可查看到設備當前支持的用戶線以及它們的絕對編號。

(2) 相對編號方式

相對編號是每種類型用戶線的內部編號。相對編號方式的形式是:“用戶線類型 編號”,遵守如下規則:

· Console口的編號:第一個為CON 0,第二個為CON 1,依次類推。

· VTY的編號:第一個為VTY 0,第二個為VTY 1,依次類推。

在用戶線下配置認證方式,可以要求當用戶使用指定用戶線登錄時是否需要認證,以提高設備的安全性。設備支持的認證方式有none、password和scheme三種。

· 認證方式為none:表示下次使用該用戶線登錄時不需要進行用戶名和密碼認證,任何人都可以登錄到設備上,這種情況可能會帶來安全隱患。

· 認證方式為password:表示下次使用該用戶線登錄時,需要輸入密碼。隻有密碼正確,用戶才能登錄到設備上。配置認證方式為password後,請妥善保存密碼。

· 認證方式為scheme:表示下次使用該用戶線登錄設備時需要進行用戶名和密碼認證,用戶名或密碼錯誤,均會導致登錄失敗。配置認證方式為scheme後,請妥善保存用戶名及密碼。

認證方式不同,配置不同,具體配置如表3-1所示。

|

認證方式 |

認證所需配置 |

說明 |

|

none |

設置登錄用戶的認證方式為不認證 |

具體配置請見各登錄方式下的相關章節 |

|

password |

設置登錄用戶的認證方式為password認證 |

具體配置請見各登錄方式下的相關章節 |

|

設置密碼認證的密碼 |

||

|

scheme |

設置登錄用戶的認證方式為scheme認證 |

具體配置請見各登錄方式下的相關章節 |

|

在ISP域視圖下為login用戶配置認證方法 |

請參見“安全配置指導”中的“AAA” |

用戶角色對登錄用戶至關重要,角色中定義了允許用戶操作哪些係統功能以及資源對象,即用戶登錄後可以執行哪些命令。關於用戶角色的詳細描述以及配置請參見“基礎配置指導”中的“RBAC”。

· 對於none和password認證方式,登錄用戶的角色由用戶線下的用戶角色配置決定。

· 對於scheme認證方式,且用戶通過SSH的publickey或password-publickey方式登錄設備時,登錄用戶將被授予同名的設備管理類本地用戶視圖下配置的授權用戶角色。

· 對於scheme認證方式,非SSH登錄以及用戶通過SSH的password方式登錄設備時,登錄用戶使用AAA認證用戶的角色配置。尤其對於遠程AAA認證用戶,如果AAA服務器沒有下發用戶角色且缺省用戶角色授權功能處於關閉狀態時,用戶將不能登錄設備。

通過Console口進行本地登錄是登錄設備的基本方式之一,用戶可以使用本地鏈路登錄設備,便於係統維護。如圖3-1所示。

圖3-1 通過Console口登錄設備示意圖

當用戶通過Console口登錄設備時,缺省認證方式為none(不需要用戶名和密碼),用戶角色為network-admin。用戶可以修改認證方式、用戶角色以及其它登錄參數,來增加設備的安全性及可管理性。

|

配置任務 |

說明 |

詳細配置 |

|

|

配置通過Console口登錄設備時的認證方式 |

配置通過Console口登錄設備時無需認證(none) |

必選 請根據實際需要選擇其中的一種認證方式 |

|

|

配置通過Console口登錄設備時采用密碼認證(password) |

|||

|

配置通過Console口登錄設備時采用AAA認證(scheme) |

|||

|

配置Console口登錄方式的公共屬性 |

可選 |

||

![]()

改變Console口登錄的認證方式後,新認證方式對新登錄的用戶生效。

用戶已經成功登錄到了設備上,並希望以後通過Console口登錄設備時無需進行認證。

表3-3 配置用戶通過Console口登錄設備時無需認證

|

操作 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

進入Console用戶線視圖 |

line console first-number [ last-number ] |

二者選其一 · 用戶線視圖下的配置優先於用戶線類視圖下的配置 · 用戶線視圖下的配置隻對該用戶線生效 · 用戶線類視圖下的配置修改不會立即生效,當用戶下次登錄後所修改的配置值才會生效 · 用戶線視圖下的屬性配置為缺省值時,將采用用戶線類視圖下配置的值。如果用戶線類視圖下的屬性配置也為缺省值時,則直接采用該屬性的缺省值 |

|

進入Console用戶線類視圖 |

line class console |

|

|

設置登錄用戶的認證方式為不認證 |

authentication-mode none |

缺省情況下,用戶通過Console口登錄,認證方式為none |

|

配置從當前用戶線登錄設備的用戶角色 |

user-role role-name |

缺省情況下,通過Console口登錄設備的用戶角色為network-admin |

當用戶下次通過Console口登錄設備時,無須提供用戶名或密碼,直接按回車鍵進入用戶視圖。

用戶已經成功登錄到了設備上,並希望以後通過Console口登錄設備時采用密碼認證,以提高設備的安全性。

表3-4 配置用戶通過Console口登錄設備時采用密碼認證

|

操作 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

進入Console用戶線視圖 |

line console first-number [ last-number ] |

二者選其一 · 用戶線視圖下的配置優先於用戶線類視圖下的配置 · 用戶線視圖下的配置隻對該用戶線生效 · 用戶線類視圖下的配置修改不會立即生效,當用戶下次登錄後所修改的配置值才會生效 · 用戶線視圖下的屬性配置為缺省值時,將采用用戶線類視圖下配置的值。如果用戶線類視圖下的屬性配置也為缺省值時,則直接采用該屬性的缺省值 |

|

進入Console用戶線類視圖 |

line class console |

|

|

設置登錄用戶的認證方式為密碼認證 |

authentication-mode password |

缺省情況下,用戶通過Console口登錄,認證方式為none |

|

設置認證密碼 |

set authentication password { hash | simple } password |

缺省情況下,沒有設置認證密碼 |

|

配置從當前用戶線登錄設備的用戶角色 |

user-role role-name |

缺省情況下,通過Console口登錄設備的用戶角色為network-admin |

配置完成後,當用戶再次通過Console口登錄設備,鍵入回車後,設備將要求用戶輸入登錄密碼。正確輸入登錄密碼並回車,登錄界麵中出現命令行提示符(如<H3C>)。

用戶已經成功的登錄到了設備上,並希望以後通過Console口登錄設備時采用AAA認證,以提高設備的安全性。

要使配置的AAA認證方式生效,還需要在ISP域視圖下配置login認證方法。如果選擇本地認證,請配置本地用戶及相關屬性;如果選擇遠程認證,請配置RADIUS、HWTACACS或LDAP方案。相關詳細介紹請參見“安全配置指導”中的“AAA”。

表3-5 配置用戶通過Console口登錄設備時采用AAA認證

|

操作 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

進入Console用戶線視圖 |

line console first-number [ last-number ] |

二者選其一 · 用戶線視圖下的配置優先於用戶線類視圖下的配置 · 用戶線視圖下的配置隻對該用戶線生效 · 用戶線類視圖下的配置修改不會立即生效,當用戶下次登錄後所修改的配置值才會生效 · 用戶線視圖下的屬性配置為缺省值時,將采用用戶線類視圖下配置的值。如果用戶線類視圖下的屬性配置也為缺省值時,則直接采用該屬性的缺省值 |

|

進入Console用戶線類視圖 |

line class console |

|

|

設置登錄用戶的認證方式為通過AAA認證 |

authentication-mode scheme |

缺省情況下,用戶通過Console口登錄,認證方式為none |

配置完成後,當用戶再次通過Console口登錄設備,鍵入回車後,設備將要求用戶輸入登錄用戶名和密碼。正確輸入用戶名(此處以用戶為admin為例)和密碼並回車,登錄界麵中出現命令行提示符(如<H3C>)。

![]()

· 改變Console口屬性後會立即生效,所以通過Console口登錄來配置Console口屬性可能在配置過程中發生連接中斷,建議通過其它登錄方式來配置Console口屬性。

· 若用戶需要通過Console口再次登錄設備,需要改變PC機上運行的終端仿真程序的相應配置,使之與設備上配置的Console口屬性保持一致。否則,連接失敗。

設備可以作為Telnet服務器,以便用戶能夠Telnet登錄到設備進行遠程管理和監控。具體請參見“3.3.1 配置設備作為Telnet服務器”。

設備也可以作為Telnet客戶端,Telnet到其它設備,對別的設備進行管理和監控。具體請參見“3.3.2 配置設備作為Telnet客戶端登錄其它設備”。

缺省情況下,設備的Telnet服務器功能處於關閉狀態,通過Telnet方式登錄設備的認證方式為password,但設備沒有配置缺省的登錄密碼,即在缺省情況下用戶不能通過Telnet登錄到設備上。因此當使用Telnet方式登錄設備前,首先需要通過Console口登錄到設備上,開啟Telnet服務器功能,然後對認證方式、用戶角色及公共屬性進行相應的配置,才能保證通過Telnet方式正常登錄到設備。

表3-7 配置設備作為Telnet服務器的配置任務簡介

|

配置任務 |

說明 |

詳細配置 |

|

|

配置設備作為Telnet服務器時的認證方式 |

配置Telnet登錄設備時無需認證(none) |

必選 請根據實際需要選擇其中的一種認證方式 |

|

|

配置Telnet登錄設備時采用密碼認證(password) |

|||

|

配置Telnet登錄設備時采用AAA認證(scheme) |

|||

|

配置Telnet服務器的公共屬性 |

可選 |

||

|

配置VTY用戶線的公共屬性 |

可選 |

||

![]()

改變Telnet登錄的認證方式後,新認證方式對新登錄的用戶生效。

用戶已經成功登錄到了設備上,並希望以後通過Telnet登錄設備時無需進行認證。

|

操作 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

使能設備的Telnet服務 |

telnet server enable |

缺省情況下,Telnet服務處於關閉狀態 |

|

進入一個或多個VTY用戶線視圖 |

line vty first-number [ last-number ] |

二者選其一 · 用戶線視圖下的配置優先於用戶線類視圖下的配置 · 用戶線視圖下的配置隻對該用戶線生效 · 用戶線類視圖下的配置修改不會立即生效,當用戶下次登錄後所修改的配置值才會生效 · 用戶線視圖下的屬性配置為缺省值時,將采用用戶線類視圖下配置的值。如果用戶線類視圖下的屬性配置也為缺省值時,則直接采用該屬性的缺省值 |

|

進入VTY用戶線類視圖 |

line class vty |

|

|

設置VTY登錄用戶的認證方式為不認證 |

authentication-mode none |

缺省情況下,VTY用戶線的認證方式為password 用戶線視圖下,對authentication-mode和protocol inbound進行關聯綁定,當兩條命令中的任意一條配置了非缺省值,那麼另外一條取缺省值 |

|

配置從當前用戶線登錄設備的用戶角色 |

user-role role-name |

缺省情況下,通過Telnet登錄設備的用戶角色為network-operator |

用戶已經成功登錄到了設備上,並希望以後通過Telnet登錄設備時需要進行密碼認證。

|

操作 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

使能設備的Telnet服務 |

telnet server enable |

缺省情況下,Telnet服務處於關閉狀態 |

|

進入一個或多個VTY用戶線視圖 |

line vty first-number [ last-number ] |

二者選其一 · 用戶線視圖下的配置優先於用戶線類視圖下的配置 · 用戶線視圖下的配置隻對該用戶線生效 · 用戶線類視圖下的配置修改不會立即生效,當用戶下次登錄後所修改的配置值才會生效 · 用戶線視圖下的屬性配置為缺省值時,將采用用戶線類視圖下配置的值。如果用戶線類視圖下的屬性配置也為缺省值時,則直接采用該屬性的缺省值 |

|

進入VTY用戶線類視圖 |

line class vty |

|

|

設置登錄用戶的認證方式為密碼認證 |

authentication-mode password |

缺省情況下,VTY用戶線的認證方式為password 用戶線視圖下,對authentication-mode和protocol inbound進行關聯綁定,當兩條命令中的任意一條配置了非缺省值,那麼另外一條取缺省值 |

|

設置密碼認證的密碼 |

set authentication password { hash | simple } password |

缺省情況下,沒有設置密碼認證的密碼 |

|

(可選)配置從當前用戶線登錄設備的用戶角色 |

user-role role-name |

缺省情況下,通過Telnet登錄設備的用戶角色為network-operator |

用戶已經成功登錄到了設備上,並希望以後通過Telnet登錄設備時需要進行AAA認證。

要使配置的AAA認證方式生效,還需要在ISP域視圖下配置login認證方法。如果選擇本地認證,請配置本地用戶及相關屬性;如果選擇遠程認證,請配置RADIUS、HWTACACS或LDAP方案。相關詳細介紹請參見“安全配置指導”中的“AAA”。

表3-10 配置用戶通過Telnet登錄設備時采用AAA認證

|

操作 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

使能設備的Telnet服務 |

telnet server enable |

缺省情況下,Telnet服務處於關閉狀態 |

|

進入一個或多個VTY用戶線視圖 |

line vty first-number [ last-number ] |

二者選其一 · 用戶線視圖下的配置優先於用戶線類視圖下的配置 · 用戶線視圖下的配置隻對該用戶線生效 · 用戶線類視圖下的配置修改不會立即生效,當用戶下次登錄後所修改的配置值才會生效 · 用戶線視圖下的屬性配置為缺省值時,將采用用戶線類視圖下配置的值。如果用戶線類視圖下的屬性配置也為缺省值時,則直接采用該屬性的缺省值 |

|

進入VTY用戶線類視圖 |

line class vty |

|

|

設置登錄用戶的認證方式為通過AAA認證 |

authentication-mode scheme |

缺省情況下,VTY用戶線的認證方式為password 用戶線視圖下,對authentication-mode和protocol inbound進行關聯綁定,當兩條命令中的任意一條配置了非缺省值,那麼另外一條取缺省值 |

表3-11 配置Telnet服務器的公共屬性

|

操作 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

配置Telnet服務器發送報文的DSCP優先級 |

telnet server dscp dscp-value |

缺省情況下,Telnet服務器發送Telnet報文的DSCP優先級48 |

|

配置Telnet服務器發送IPv6報文的DSCP優先級 |

telnet server ipv6 dscp dscp-value |

缺省情況下,IPv6 Telnet服務器發送IPv6 Telnet報文的DSCP優先級48 |

|

配置IPv4網絡Telnet協議的端口號 |

telnet server port port-number |

缺省情況下,IPv4網絡Telnet協議的端口號為23 |

|

配置IPv6網絡Telnet協議的端口號 |

telnet server ipv6 port port-number |

缺省情況下,IPv6網絡Telnet協議的端口號為23 |

|

配置Telnet登錄同時在線的最大用戶連接數 |

aaa session-limit telnet max-sessions |

缺省的最大用戶連接數為32 配置本命令後,已經在線的用戶連接不會受到影響,隻對新的用戶連接生效。如果當前在線的用戶連接數已經達到最大值,則新的連接請求會被拒絕,登錄會失敗 關於該命令的詳細描述,請參見“安全命令參考”中的“AAA” |

![]()

· 使用auto-execute command命令後,將導致用戶通過該用戶線登錄後,不能對設備進行常規配置,需謹慎使用。

· 在配置auto-execute command命令並退出登錄之前,要確保可以通過其它VTY用戶登錄進來更改配置,以便出現問題後,能刪除該配置。

表3-12 配置VTY用戶線的公共屬性

|

操作 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

進入一個或多個VTY用戶線視圖 |

line vty first-number [ last-number ] |

二者選其一 · 用戶線視圖下的配置優先於用戶線類視圖下的配置 · 用戶線視圖下的配置隻對該用戶線生效 · 用戶線類視圖下的配置修改不會立即生效,當用戶下次登錄後所修改的配置值才會生效 · 用戶線視圖下的屬性配置為缺省值時,將采用用戶線類視圖下配置的值。如果用戶線類視圖下的屬性配置也為缺省值時,則直接采用該屬性的缺省值 |

|

進入VTY用戶線類視圖 |

line class vty |

|

|

啟動終端服務 |

shell |

缺省情況下,在所有的用戶線上啟動終端服務 |

|

配置VTY用戶線支持的協議 |

protocol inbound { all | ssh | telnet } |

缺省情況下,設備同時支持Telnet和SSH協議 使用該命令配置的協議將在用戶下次使用該用戶線登錄時生效 用戶線視圖下,對authentication-mode和protocol inbound進行關聯綁定,當兩條命令中的任意一條配置了非缺省值,那麼另外一條取缺省值 |

|

配置中止當前運行任務的快捷鍵 |

escape-key { character | default } |

缺省情況下,鍵入<Ctrl+C>中止當前運行的任務 |

|

配置對當前用戶線進行鎖定並重新認證的快捷鍵 |

lock-key key-string |

缺省情況下,未配置對當前用戶線進行鎖定並重新認證的快捷鍵 |

|

配置終端的顯示類型 |

terminal type { ansi | vt100 } |

缺省情況下,終端顯示類型為ANSI |

|

設置終端屏幕一屏顯示的行數 |

screen-length screen-length |

缺省情況下,終端屏幕一屏顯示的行數為24行 screen-length 0表示關閉分屏顯示功能 |

|

設置設備曆史命令緩衝區大小 |

history-command max-size value |

缺省情況下,每個用戶的曆史緩衝區大小為10,即可存放10條曆史命令 |

|

設置VTY用戶線的超時時間 |

idle-timeout minutes [ seconds ] |

缺省情況下,所有的用戶線的超時時間為10分鍾 如果10分鍾內某用戶線沒有用戶進行操作,則該用戶線將自動斷開 idle-timeout 0表示永遠不會超時 |

|

設置從用戶線登錄後自動執行的命令 |

auto-execute command command |

缺省情況下,未設定自動執行命令 配置自動執行命令後,用戶在登錄時,係統會自動執行已經配置好的命令,執行完命令後,自動斷開用戶連接。如果這條命令引發起了一個任務,係統會等這個任務執行完畢後再斷開連接。該命令通常用來配置Telnet命令,使用戶登錄時自動連接到指定的主機 |

用戶已經成功登錄到了設備上,並希望將當前設備作為Telnet客戶端登錄到Telnet服務器上進行操作,如圖3-2所示。

先給設備配置IP地址並獲取Telnet服務器的IP地址。如果設備與Telnet服務器相連的端口不在同一子網內,請配置路由使得兩台設備間路由可達。

表3-13 設備作為Telnet客戶端登錄到Telnet服務器的配置

|

操作 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

(可選)指定設備作為Telnet客戶端時,發送Telnet報文的源IPv4地址或源接口 |

telnet client source { interface interface-type interface-number | ip ip-address } |

缺省情況下,沒有指定發送Telnet報文的源IPv4地址和源接口,使用報文路由出接口的主IPv4地址作為Telnet報文的源地址 |

|

退回到用戶視圖 |

quit |

- |

|

設備作為Telnet客戶端登錄到Telnet服務器 |

telnet remote-host [ service-port ] [ vpn-instance vpn-instance-name ] [ source { interface interface-type interface-number | ip ip-address } ] [ dscp dscp-value ] |

二者選其一 此命令在用戶視圖下執行 |

|

telnet ipv6 remote-host [ -i interface-type interface-number ] [ port-number ] [ vpn-instance vpn-instance-name ] [ source { interface interface-type interface-number | ipv6 ipv6-address } ] [ dscp dscp-value ] |

用戶通過一個不能保證安全的網絡環境遠程登錄到設備時,SSH(Secure Shell,安全外殼)可以利用加密和強大的認證功能提供安全保障,保護設備不受諸如IP地址欺詐、明文密碼截取等攻擊。

· 設備可以作為SSH服務器,以便用戶能夠使用SSH協議登錄到設備進行遠程管理和監控。具體請參見“3.4.2 配置設備作為SSH服務器”。

· 設備也可以作為SSH客戶端,使用SSH協議登錄到別的設備,對別的設備進行管理和監控。具體請參見“3.4.3 配置設備作為SSH客戶端登錄其它設備”。

缺省情況下,設備的SSH Server功能處於關閉狀態,因此當使用SSH方式登錄設備前,首先需要通過Console口登錄到設備上,開啟設備的SSH服務器功能、對認證方式及其它屬性進行相應的配置,才能保證通過SSH方式正常登錄到設備。

以下配置步驟隻介紹采用password方式認證SSH客戶端的配置方法,publickey方式的配置方法及SSH的詳細介紹,請參見“安全配置指導”中的“SSH”。

表3-14 設備作為SSH服務器時的配置

|

操作 |

命令 |

說明 |

|

|

進入係統視圖 |

system-view |

- |

|

|

生成本地密鑰對 |

public-key local create { dsa | ecdsa secp256r1 | rsa } |

缺省情況下,沒有生成密鑰對 |

|

|

使能SSH服務器功能 |

ssh server enable |

缺省情況下,SSH服務器功能處於關閉狀態 |

|

|

(可選)建立SSH用戶,並指定SSH用戶的認證方式 |

ssh user username service-type stelnet authentication-type { password | { any | password-publickey | publickey } assign publickey keyname } |

缺省情況下,不存在任何SSH用戶 |

|

|

進入VTY用戶線視圖 |

line vty first-number [ last-number ] |

二者選其一 · 用戶線視圖下的配置優先於用戶線類視圖下的配置 · 用戶線視圖下的配置隻對該用戶線生效 · 用戶線類視圖下的配置修改不會立即生效,當用戶下次登錄後所修改的配置值才會生效 · 用戶線視圖下的屬性配置為缺省值時,將采用用戶線類視圖下配置的值。如果用戶線類視圖下的屬性配置也為缺省值時,則直接采用該屬性的缺省值 |

|

|

進入VTY用戶線類視圖 |

line class vty |

|

|

|

配置登錄用戶線的認證方式為scheme方式 |

authentication-mode scheme |

缺省情況下,VTY用戶線認證為password方式 用戶線視圖下,對authentication-mode和protocol inbound進行關聯綁定,當兩條命令中的任意一條配置了非缺省值,那麼另外一條取缺省值 |

|

|

(可選)配置VTY用戶線支持的SSH協議 |

protocol inbound { all | ssh | telnet } |

缺省情況下,設備同時支持Telnet和SSH協議 使用該命令配置的協議將在用戶下次使用該用戶線登錄時生效 用戶線視圖下,對authentication-mode和protocol inbound進行關聯綁定,當兩條命令中的任意一條配置了非缺省值,那麼另外一條取缺省值 |

|

|

(可選)配置SSH方式登錄設備時,同時在線的最大用戶連接數 |

aaa session-limit ssh max-sessions |

缺省的最大用戶連接數為32 配置本命令後,已經在線的用戶連接不會受到影響,隻對新的用戶連接生效。如果當前在線的用戶連接數已經達到最大值,則新的連接請求會被拒絕,登錄會失敗 關於該命令的詳細描述,請參見“安全命令參考”中的“AAA” |

|

|

退回係統視圖 |

quit |

- |

|

|

(可選)配置VTY用戶線的公共屬性 |

- |

詳細配置請參見“3.3.1 6. 配置VTY用戶線的公共屬性” |

|

用戶已經成功登錄到了設備上,並希望將當前設備作為SSH客戶端登錄到其它設備上進行操作,如圖3-3所示。

先給設備配置IP地址並獲取SSH服務器的IP地址。如果設備與SSH服務器相連的端口不在同一子網內,請配置路由使得兩台設備間路由可達。

表3-15 設備作為SSH客戶端登錄到其它設備的配置

|

操作 |

命令 |

說明 |

|

設備作為SSH客戶端登錄到SSH IPv4服務器 |

ssh2 server |

此命令在用戶視圖下執行 |

|

設備作為SSH客戶端登錄到SSH IPv6服務器 |

ssh2 ipv6 server |

此命令在用戶視圖下執行 |

![]()

為配合SSH服務器,設備作為SSH客戶端時還可進一步進行其它配置,具體請參見“安全配置指導”中的“SSH”。

表3-16 CLI顯示和維護

|

操作 |

命令 |

說明 |

|

顯示當前正在使用的用戶線以及用戶的相關信息 |

display users |

在任意視圖下執行 |

|

顯示設備支持的所有用戶線以及用戶的相關信息 |

display users all |

在任意視圖下執行 |

|

顯示用戶線的相關信息 |

display line [ num1 | { console | vty } num2 ] [ summary ] |

在任意視圖下執行 |

|

顯示設備作為Telnet客戶端的相關配置信息 |

display telnet client |

在任意視圖下執行 |

|

釋放指定的用戶線 |

free line { num1 | { console | vty } num2 } |

在用戶視圖下執行 係統支持多個用戶同時對設備進行配置,當管理員在維護設備時,其它在線用戶的配置影響到管理員的操作,或者管理員正在進行一些重要配置不想被其它用戶幹擾時,可以使用以下命令強製斷開該用戶的連接 不能使用該命令釋放用戶當前自己使用的連接 |

|

鎖定當前用戶線並設置解鎖密碼,防止未授權的用戶操作該線 |

lock |

在用戶視圖下執行 缺省情況下,係統不會自動鎖定當前用戶線 |

|

鎖定當前用戶線並對其進行重新認證 |

lock reauthentication |

在任意視圖下執行 缺省情況下,係統不會自動鎖定當前用戶線並對其進行重新認證 請使用設備登錄密碼解除鎖定並重新登錄設備 |

|

向指定的用戶線發送消息 |

send { all | num1 | { console | vty } num2 } |

在用戶視圖下執行 |

為了方便用戶對網絡設備進行配置和維護,設備提供Web功能。用戶可以通過PC登錄到設備上,使用Web界麵直觀地配置和維護設備。

設備支持兩種Web登錄方式:

· HTTP登錄方式:HTTP(Hypertext Transfer Protocol,超文本傳輸協議)用來在Internet上傳遞Web頁麵信息。HTTP位於TCP/IP協議棧的應用層,傳輸層采用麵向連接的TCP。設備同時支持HTTP協議1.0和1.1版本。

· HTTPS登錄方式:HTTPS(Hypertext Transfer Protocol Secure,超文本傳輸協議的安全版本)是支持SSL(Secure Sockets Layer,安全套接字層)協議的HTTP協議。HTTPS通過SSL協議,能對客戶端與設備之間交互的數據進行加密,能為設備製定基於證書屬性的訪問控製策略,提高了數據傳輸的安全性和完整性,保證合法客戶端可以安全地訪問設備,禁止非法的客戶端訪問設備,從而實現了對設備的安全管理。

缺省情況下,用戶不能通過Web登錄設備。需要先通過Console口登錄到設備,開啟Web功能(開啟HTTP和HTTPS服務),並配置設備IP地址、Web用戶和認證密碼等參數後,才能使用Web登錄設備。

表4-1 配置通過HTTP方式登錄設備

|

操作 |

命令 |

說明 |

|

(可選)配置用戶訪問Web的固定校驗碼 |

web captcha verification-code |

缺省情況下,用戶隻能使用Web頁麵顯示的校驗碼訪問Web |

|

進入係統視圖 |

system-view |

- |

|

開啟HTTP服務 |

ip http enable |

缺省情況下,HTTP服務處於關閉狀態 |

|

(可選)配置HTTP服務的端口號 |

ip http port port-number |

缺省情況下,HTTP服務的端口號為80 |

|

(可選)設置Web登錄用戶連接的超時時間 |

web idle-timeout minutes |

缺省情況下,Web閑置超時時間為10分鍾 |

|

(可選)設置同時在線的最大HTTP用戶連接數 |

aaa session-limit http max-sessions |

缺省的最大用戶連接數為32 配置本命令後,已經在線的用戶連接不會受到影響,隻對新的用戶連接生效。如果當前在線的用戶連接數已經達到最大值,則新的連接請求會被拒絕,登錄會失敗 關於該命令的詳細描述,請參見“安全命令參考”中的“AAA” |

|

(可選)開啟Web操作日誌輸出功能 |

webui log enable |

缺省情況下,Web操作日誌輸出功能處於關閉狀態 |

|

創建本地用戶用於Web登錄,並進入本地用戶視圖 |

local-user user-name [ class manage ] |

缺省情況下,無本地用戶 |

|

(可選)設置本地用戶的密碼 |

password [ { hash | simple } password ] |

用戶的密碼將在哈希計算後以密文的方式保存到配置文件中 不存在本地用戶密碼,即本地用戶認證時無需輸入密碼,隻要用戶名有效且其它屬性驗證通過即可認證成功 |

|

配置Web用戶的角色 |

authorization-attribute user-role user-role |

缺省情況下,Web用戶的角色為network-operator |

|

配置Web用戶的服務類型為HTTP |

service-type http |

缺省情況下,沒有配置用戶的服務類型 |

HTTPS登錄方式分為以下兩種:

· 簡便登錄方式:采用這種方式時,設備上隻需使能HTTPS服務,用戶即可通過HTTPS登錄設備。此時,設備使用的證書為自簽名證書,使用的SSL參數為各個參數的缺省值。這種方式簡化了配置,但是存在安全隱患。(自簽名證書指的是服務器自己生成的證書,無需從CA獲取)

· 安全登錄方式:采用這種方式時,設備上不僅要使能HTTPS服務,還需要配置SSL服務器端策略、PKI域等。這種方式配置複雜,但是具有更高的安全性。

![]()

· SSL的相關描述和配置請參見“安全配置指導”中的“SSL”。

· PKI的相關描述和配置請參見“安全配置指導”中的“PKI”。

表4-2 配置通過HTTPS方式登錄設備

|

操作 |

命令 |

說明 |

|

(可選)配置用戶訪問Web的固定校驗碼 |

web captcha verification-code |

缺省情況下,用戶隻能使用Web頁麵顯示的校驗碼訪問Web |

|

進入係統視圖 |

system-view |

- |

|

(可選)配置HTTPS服務與SSL服務器端策略關聯 |

ip https ssl-server-policy policy-name |

缺省情況下,沒有SSL服務器端策略與HTTPS服務關聯,HTTPS使用自簽名證書 · HTTP服務和HTTPS服務處於使能狀態時,對與HTTPS服務關聯的SSL服務器端策略進行的修改不會生效。如需更改HTTPS服務與SSL服務器端的關聯策略,首先執行undo ip http enable和undo ip https enable兩條命令,再執行ip https ssl-server-policy policy-name命令,最後重新使能HTTP服務和HTTPS服務,新的策略即可生效 · 如需恢複缺省情況,必須先執行undo ip http enable和undo ip https enable兩條命令,再執行undo ip https ssl-server-policy,最後重新使能HTTP服務和HTTPS服務即可 |

|

使能HTTPS服務 |

ip https enable |

缺省情況下,HTTPS服務處於關閉狀態 使能HTTPS服務,會觸發SSL的握手協商過程。在SSL握手協商過程中,如果設備的本地證書已經存在,則SSL協商可以成功,HTTPS服務可以正常啟動;如果設備的本地證書不存在,則SSL協商過程會觸發證書申請流程。由於證書申請需要較長的時間,會導致SSL協商不成功,從而無法正常啟動HTTPS服務。因此,在這種情況下,需要多次執行ip https enable命令,這樣HTTPS服務才能正常啟動 |

|

(可選)配置HTTPS服務與證書屬性訪問控製策略關聯 |

ip https certificate access-control-policy policy-name |

缺省情況下,沒有證書屬性訪問控製策略與HTTPS服務關聯 · 通過將HTTPS服務與已配置的客戶端證書屬性訪問控製策略關聯,可以實現對客戶端的訪問權限進行控製,進一步保證設備的安全性 · 如果配置HTTPS服務與證書屬性訪問控製策略關聯,則必須同時在與HTTPS服務關聯的SSL服務器端策略中配置client-verify enable命令,否則,客戶端無法登錄設備 · 如果配置HTTPS服務與證書屬性訪問控製策略關聯,則證書屬性訪問控製策略中必須至少包括一條permit規則,否則任何HTTPS客戶端都無法登錄設備 · 證書屬性訪問控製策略的詳細介紹請參見“安全配置指導”中的“PKI” |

|

(可選)配置HTTPS服務的端口 |

ip https port port-number |

缺省情況下,HTTPS服務的端口號為443 |

|

(可選)配置使用HTTPS登錄設備時的認證方式 |

web https-authorization mode { auto | manual } |

缺省情況下,用戶使用HTTPS登錄設備時采用的認證模式為manual |

|

(可選)設置Web登錄用戶連接的超時時間 |

web idle-timeout minutes |

缺省情況下,Web登錄用戶連接的超時時間為10分鍾 |

|

(可選)設置同時在線的最大HTTPS用戶連接數 |

aaa session-limit https max-sessions |

缺省的最大用戶連接數為32 配置本命令後,已經在線的用戶連接不會受到影響,隻對新的用戶連接生效。如果當前在線的用戶連接數已經達到最大值,則新的連接請求會被拒絕,登錄會失敗 關於該命令的詳細描述,請參見“安全命令參考”中的“AAA” |

|

(可選)開啟Web操作日誌輸出功能 |

webui log enable |

缺省情況下,Web操作日誌輸出功能處於關閉狀態 |

|

創建本地用戶用於Web登錄,並進入本地用戶視圖 |

local-user user-name [ class manage ] |

缺省情況下,無本地用戶 |

|

(可選)設置本地用戶的密碼 |

password [ { hash | simple } password ] |

用戶的密碼將在哈希計算後以密文的方式保存到配置文件中 不存在本地用戶密碼,即本地用戶認證時無需輸入密碼,隻要用戶名有效且其它屬性驗證通過即可認證成功 |

|

配置Web登錄的用戶角色 |

authorization-attribute user-role user-role |

缺省情況下,Web登錄的用戶角色為network-operator |

|

配置Web登錄用戶的服務類型為HTTPS |

service-type https |

缺省情況下,沒有配置用戶的服務類型 |

在完成上述配置後,在任意視圖下執行display命令可以顯示Web用戶的信息、HTTP的狀態信息和HTTPS的狀態信息,通過查看顯示信息驗證配置的效果。

表4-3 Web用戶顯示

|

操作 |

命令 |

|

顯示Web用戶的相關信息 |

display web users |

|

顯示Web的頁麵菜單樹 |

display web menu [ chinese ] |

|

顯示HTTP的狀態信息 |

display ip http |

|

顯示HTTPS的狀態信息 |

display ip https |

|

強製在線Web用戶下線 |

free web users { all | user-id user-id | user-name user-name } |

PC與AC通過IP網絡相連且路由可達,PC和AC的IP地址分別為192.168.101.99/24和192.168.100.99/24。

圖4-1 配置HTTP方式登錄組網圖

(1) 配置AC

# 創建VLAN 100,並配置VLAN 100的接口IP地址為192.168.100.99/24。

<Sysname> system-view

[Sysname] vlan 100

[Sysname-vlan100] quit

[Sysname] interface vlan-interface 100

[Sysname-Vlan-interface100] ip address 192.168.100.99 24

[Sysname-Vlan-interface100] quit

# 配置Web用戶名為admin,認證密碼為admin,服務類型為http,用戶角色為network-admin。

[Sysname] local-user admin

[Sysname-luser-manage-admin] service-type http

[Sysname-luser-manage-admin] authorization-attribute user-role network-admin

[Sysname-luser-manage-admin] password simple admin

[Sysname-luser-manage-admin] quit

# 配置開啟HTTP服務。

[Sysname] ip http enable

(2) 配置PC

# 在PC的瀏覽器地址欄內輸入設備的IP地址並回車,瀏覽器將顯示Web登錄頁麵,如圖4-2所示。

圖4-2 通過Web登錄設備

# 在“Web用戶登錄”對話框中輸入用戶名、密碼及驗證碼,點擊<登錄>按鈕後即可登錄,顯示Web初始頁麵。成功登錄後,用戶可以在配置區對設備進行相關配置。

用戶可以通過Web頁麵訪問和控製設備。為了防止非法用戶訪問和控製設備,提高設備管理的安全性,設備要求用戶以HTTPS的方式登錄Web頁麵,利用SSL協議實現用戶身份驗證,並保證傳輸的數據不被竊聽和篡改。

為了滿足上述需求,需要進行如下配置:

· 配置AC作為HTTPS服務器,並為AC申請證書。

· 為HTTPS客戶端Host申請證書,以便AC驗證其身份。

其中,負責為AC和Host頒發證書的CA(Certificate Authority,證書頒發機構)名稱為new-ca。

![]()

· 本配置舉例中,采用Windows Server作為CA。在CA上需要安裝SCEP(Simple Certificate Enrollment Protocol,簡單證書注冊協議)插件。

· 進行下麵的配置之前,需要確保AC、Host、CA之間路由可達。

圖4-3 HTTPS配置組網圖

(1) 配置HTTPS服務器AC

# 配置PKI實體en,指定實體的通用名為http-server1、FQDN為ssl.security.com。

<Sysname> system-view

[Sysname] pki entity en

[Sysname-pki-entity-en] common-name http-server1

[Sysname-pki-entity-en] fqdn ssl.security.com

[Sysname-pki-entity-en] quit

# 配置PKI域1,指定信任的CA名稱為new-ca、注冊服務器的URL為http://10.1.2.2/certsrv/mscep/mscep.dll、證書申請的注冊受理機構為RA、實體名稱為en。

[Sysname] pki domain 1

[Sysname-pki-domain-1] ca identifier new-ca

[Sysname-pki-domain-1] certificate request url http://10.1.2.2/certsrv/mscep/mscep.dll

[Sysname-pki-domain-1] certificate request from ra

[Sysname-pki-domain-1] certificate request entity en

# 指定證書申請使用的RSA密鑰對名稱為“hostkey”,用途為“通用”,密鑰對長度為1024比特。

[Sysname-pki-domain-1] public-key rsa general name hostkey length 1024

[Sysname-pki-domain-1] quit

# 生成本地的RSA密鑰對。

[Sysname] public-key local create rsa

# 獲取CA的證書。

[Sysname] pki retrieve-certificate domain 1 ca

# 為AC申請證書。

[Sysname] pki request-certificate domain 1

# 創建SSL服務器端策略myssl,指定該策略使用PKI域1,並配置服務器端需要驗證客戶端身份。

[Sysname] ssl server-policy myssl

[Sysname-ssl-server-policy-myssl] pki-domain 1

[Sysname-ssl-server-policy-myssl] client-verify enable

[Sysname-ssl-server-policy-myssl] quit

# 創建證書屬性組mygroup1,並配置證書屬性規則,該規則規定證書頒發者的DN(Distinguished Name,識別名)中包含new-ca。

[Sysname] pki certificate attribute-group mygroup1

[Sysname-pki-cert-attribute-group-mygroup1] attribute 1 issuer-name dn ctn new-ca

[Sysname-pki-cert-attribute-group-mygroup1] quit

# 創建證書訪問控製策略myacp,並建立控製規則,該規則規定隻有由new-ca頒發的證書可以通過證書訪問控製策略的檢測。

[Sysname] pki certificate access-control-policy myacp

[Sysname-pki-cert-acp-myacp] rule 1 permit mygroup1

[Sysname-pki-cert-acp-myacp] quit

# 配置HTTPS服務與SSL服務器端策略myssl關聯。

[Sysname] ip https ssl-server-policy myssl

# 配置HTTPS服務與證書屬性訪問控製策略myacp關聯,確保隻有從new-ca獲取證書的HTTPS客戶端可以訪問HTTPS服務器。

[Sysname] ip https certificate access-control-policy myacp

# 使能HTTPS服務。

[Sysname] ip https enable

# 創建本地用戶usera,密碼為123,服務類型為https,用戶角色為network-admin。

[Sysname] local-user usera

[Sysname-luser-usera] password simple 123

[Sysname-luser-usera] service-type https

[Sysname-luser-usera] authorization-attribute user-role network-admin

(2) 配置HTTPS客戶端Host

在Host上打開IE瀏覽器,輸入網址http://10.1.2.2/certsrv,根據提示為Host申請證書。

(3) 驗證配置結果

在Host上打開IE瀏覽器,輸入網址https://10.1.1.1,選擇new-ca為Host頒發的證書,即可打開AC的Web登錄頁麵。在登錄頁麵,輸入用戶名usera,密碼123,則可進入AC的Web配置頁麵,實現對AC的訪問和控製。

![]()

· HTTPS服務器的URL地址以“https://”開始,HTTP服務器的URL地址以“http://”開始。

· PKI配置命令的詳細介紹請參見“安全命令參考”中的“PKI”;

· public-key local create rsa命令的詳細介紹請參見“安全命令參考”中的“公鑰管理”;

· SSL配置命令的詳細介紹請參見“安全命令參考”中的“SSL”。

使用SNMP協議,用戶可通過NMS(Network Management System,網絡管理係統)登錄到設備上,通過Set和Get等操作對設備進行管理、配置,如圖5-1所示。設備支持多種NMS軟件,如iMC等。

缺省情況下,用戶不能通過NMS登錄到設備上,如果要使用NMS登錄設備,首先需要通過Console口登錄到設備上,在設備上進行相關配置。設備支持SNMPv1、SNMPv2c和SNMPv3三種版本,隻有NMS和Agent使用的SNMP版本相同,NMS才能和Agent建立連接。請根據使用的SNMP版本選擇對應的配置步驟。配置完成後,即可使用NMS網管的方式登錄設備。關於SNMP的詳細介紹及配置,請參見“網絡管理和監控配置指導”中的“SNMP”。

為了方便用戶對網絡設備進行配置和維護,H3C設備提供了RESTful API(Representational State Transfer Application Programming Interface)。用戶遵循API參數和返回值約定,使用python、ruby或java等語言進行編程,發送HTTP或HTTPS報文到設備進行認證,認證成功後,可以通過在HTTP或HTTPS報文中指定RESTful API操作來配置和維護設備,這些操作包括Get、Put、Post、Delete等等。

設備支持HTTP和HTTPS兩種方式在Internet上傳遞RESTful請求信息。

缺省情況下,用戶不能通過RESTful登錄設備。需要先通過Console口登錄到設備,開啟RESTful功能,並配置設備IP地址、RESTful用戶和認證密碼等參數後,才能使用RESTful登錄設備。

表6-1 配置通過基於HTTP的RESTful方式登錄設備

|

操作 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

開啟基於HTTP的RESTful功能 |

restful http enable |

缺省情況下,基於HTTP的RESTful功能處於關閉狀態 |

|

創建本地用戶用於RESTful登錄,並進入本地用戶視圖 |

local-user user-name [ class manage ] |

缺省情況下,無本地用戶 |

|

設置本地用戶的密碼 |

password [ { hash | simple } password ] |

用戶的密碼將在哈希計算後以密文的方式保存到配置文件中 缺省情況下不存在本地用戶密碼 |

|

(可選)配置RESTful用戶的角色 |

authorization-attribute user-role user-role |

缺省情況下,RESTful用戶的角色為network-operator |

|

配置RESTful用戶的服務類型為HTTP |

service-type http |

缺省情況下,沒有配置用戶的服務類型 服務類型為HTTP的用戶可以使用RESTful登錄設備 |

表6-2 配置通過基於HTTPS的RESTful方式登錄設備

|

操作 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

開啟基於HTTPS的RESTful功能 |

restful https enable |

缺省情況下, 基於HTTPS的RESTful功能處於關閉狀態 |

|

創建本地用戶用於RESTful登錄,並進入本地用戶視圖 |

local-user user-name [ class manage ] |

缺省情況下,沒有本地用戶 |

|

設置本地用戶的密碼 |

password [ { hash | simple } password ] |

用戶的密碼將在哈希計算後以密文的方式保存到配置文件中 缺省情況下不存在本地用戶密碼 |

|

(可選)配置RESTful用戶的角色 |

authorization-attribute user-role user-role |

缺省情況下,RESTful用戶的角色為network-operator |

|

配置RESTful用戶的服務類型為HTTPS |

service-type https |

缺省情況下,沒有配置用戶的服務類型 服務類型為HTTPS的用戶可以使用RESTful登錄設備 |

通過引用ACL(Access Control List,訪問控製列表),可以對訪問設備的登錄用戶進行控製:

· 當未引用ACL、或者引用的ACL不存在、或者引用的ACL為空時,允許所有登錄用戶訪問設備;

· 當引用的ACL非空時,則隻有ACL中permit的用戶才能訪問設備,其它用戶不允許訪問設備,以免非法用戶使用Telnet/SSH訪問設備。

關於ACL的詳細描述和介紹請參見“ACL和QoS配置指導”中的“ACL”。

用戶登錄後,可以通過AAA功能來對用戶使用的命令行進行授權和計費。

確定了對Telnet/SSH的控製策略,包括對哪些源IP、目的IP、源MAC等參數進行控製,控製的動作是允許訪問還是拒絕訪問,即配置好ACL。

表7-1 配置對Telnet用戶的控製

|

操作 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

使用ACL限製哪些Telnet客戶端可以訪問設備 |

telnet server acl acl-number |

請根據需要選擇 缺省情況下,沒有使用ACL限製Telnet客戶端 |

|

telnet server ipv6 acl [ ipv6 ] acl-number |

表7-2 配置對SSH用戶的控製

|

操作 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

使用ACL限製哪些SSH客戶端可以訪問設備 |

ssh server acl acl-number |

請根據需要選擇 缺省情況下,沒有使用ACL限製SSH客戶端 ssh server acl和ssh server ipv6 acl命令的詳細介紹請參見“安全命令參考”中的“SSH” |

|

ssh server ipv6 acl [ ipv6 ] acl-number |

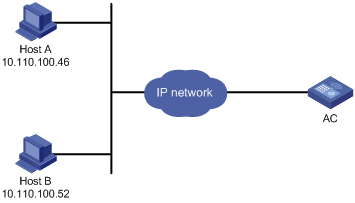

通過源IP對Telnet進行控製,僅允許來自10.110.100.52和10.110.100.46的Telnet用戶訪問AC。

圖7-1 使用ACL對Telnet用戶進行控製

# 定義ACL。

<Sysname> system-view

[Sysname] acl basic 2000 match-order config

[Sysname-acl-ipv4-basic-2000] rule 1 permit source 10.110.100.52 0

[Sysname-acl-ipv4-basic-2000] rule 2 permit source 10.110.100.46 0

[Sysname-acl-ipv4-basic-2000] quit

# 引用ACL,允許源地址為10.110.100.52和10.110.100.46的Telnet用戶訪問AC。

[Sysname] telnet server acl 2000

通過引用ACL可以對訪問設備的Web用戶進行控製。隻有ACL中permit的用戶才能使用Web訪問設備,其它用戶不允許訪問設備,以免非法用戶使用Web訪問設備。關於ACL的定義請參見“ACL和QoS配置指導”中的“ACL”。

確定了對Web用戶的控製策略,包括對哪些源IP進行控製,控製的動作是允許訪問還是拒絕訪問,即配置好ACL。

在通過源IP對Web用戶進行控製時需要注意,Web登錄時用戶輸入的用戶名和密碼屬於敏感信息,Web登錄請求是采用HTTPS的方式發送到Web服務器的。所以,如果ip https acl命令中的ACL規則拒絕客戶端通過HTTPS服務訪問Web頁麵,那麼該客戶端也無法通過HTTP服務訪問Web頁麵。

|

free web-users { all | user-id user-id | user-name user-name } |

通過源IP對Web用戶進行控製,僅允許來自10.110.100.52的Web用戶訪問AC。

[Sysname] acl basic 2030 match-order config

[Sysname-acl-ipv4-basic-2030] rule 1 permit source 10.110.100.52 0

[Sysname-acl-ipv4-basic-2030] quit

# 引用訪問控製列表,僅允許來自10.110.100.52的Web用戶訪問AC。

確定了對NMS的控製策略,包括對哪些源IP進行控製,控製的動作是允許訪問還是拒絕訪問,即配置好ACL。

表7-5 SNMPv1/SNMPv2c版本配置對NMS的控製

|

操作 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

在配置SNMP團體名的命令中引用ACL |

VACM方式: snmp-agent community { read | write } [ simple | cipher ] community-name [ mib-view view-name ] [ acl { ipv4-acl-number | name ipv4-acl-name } | acl ipv6 { ipv6-acl-number | name ipv6-acl-name } ] * |

根據網管用戶運行的SNMP版本及配置習慣,可以在團體名、組名或者用戶名配置時引用訪問控製列表,詳細介紹請參見“網絡管理和監控配置指導”中的“SNMP” 配置SNMP團體名或用戶名時二者選其一 |

|

RBAC方式: snmp-agent community [ simple | cipher ] community-name user-role role-name [ acl { ipv4-acl-number | name ipv4-acl-name } | acl ipv6 { ipv6-acl-number | name ipv6-acl-name } ] * |

||

|

在配置SNMPv1/SNMPv2c用戶名的命令中引用ACL |

snmp-agent group { v1 | v2c } group-name [ read-view view-name ] [ write-view view-name ] [ notify-view view-name ] [ acl { ipv4-acl-number | name ipv4-acl-name } | acl ipv6 { ipv6-acl-number | name ipv6-acl-name } ] * |

|

|

snmp-agent usm-user { v1 | v2c } user-name group-name [ acl { ipv4-acl-number | name ipv4-acl-name } | acl ipv6 { ipv6-acl-number | name ipv6-acl-name } ] * |

表7-6 SNMPv3版本配置對NMS的控製

|

操作 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

在配置SNMPv3組名的命令中引用ACL |

snmp-agent group v3 group-name [ authentication | privacy ] [ read-view view-name ] [ write-view view-name ] [ notify-view view-name ] [ acl { ipv4-acl-number | name ipv4-acl-name } | acl ipv6 { ipv6-acl-number | name ipv6-acl-name } ] * |

根據網管用戶運行的SNMP版本及配置習慣,可以在組名或者用戶名配置時引用訪問控製列表,詳細介紹請參見“網絡管理和監控配置指導”中的“SNMP” |

|

在配置SNMPv3用戶名的命令中引用ACL |

VACM方式: snmp-agent usm-user v3 user-name group-name [ remote { ipv4-address | ipv6 ipv6-address } ] [ { cipher | simple } authentication-mode { md5 | sha } auth-password [ privacy-mode { aes128 | 3des | des56 } priv-password ] ] [ acl { ipv4-acl-number | name ipv4-acl-name } | acl ipv6 { ipv6-acl-number | name ipv6-acl-name } ] * |

|

|

RBAC方式: snmp-agent usm-user v3 user-name user-role role-name [ remote { ipv4-address | ipv6 ipv6-address } ] [ { cipher | simple } authentication-mode { md5 | sha } auth-password [ privacy-mode { aes128 | 3des | des56 } priv-password ] ] [ acl { ipv4-acl-number | name ipv4-acl-name } | acl ipv6 { ipv6-acl-number | name ipv6-acl-name } ] * |

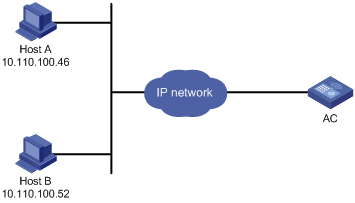

通過源IP對NMS進行控製,僅允許來自10.110.100.52和10.110.100.46的NMS訪問AC。

圖7-3 使用ACL對NMS進行控製

# 定義基本ACL。

<Sysname> system-view

[Sysname] acl basic 2000 match-order config

[Sysname-acl-ipv4-basic-2000] rule 1 permit source 10.110.100.52 0

[Sysname-acl-ipv4-basic-2000] rule 2 permit source 10.110.100.46 0

[Sysname-acl-ipv4-basic-2000] quit

# 引用ACL,僅允許來自10.110.100.52和10.110.100.46的NMS訪問AC。

[Sysname] snmp-agent community read aaa acl 2000

[Sysname] snmp-agent group v2c groupa acl 2000

[Sysname] snmp-agent usm-user v2c usera groupa acl 2000

缺省情況下,用戶登錄設備後可以使用的命令行由用戶擁有的用戶角色決定。當用戶線采用AAA認證方式並配置命令行授權功能後,用戶可使用的命令行將受到用戶角色和AAA授權的雙重限製。用戶每執行一條命令都會進行授權檢查,隻有授權成功的命令才被允許執行。

要使配置的命令行授權功能生效,還需要在ISP域視圖下配置命令行授權方法。命令行授權方法可以和login用戶的授權方法相同,也可以不同。相關詳細介紹請參見“安全配置指導”中的“AAA”。

表7-7 配置命令行授權功能

|

操作 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

進入用戶線視圖 |

line { first-number1 [ last-number1 ] | { console | vty } first-number2 [ last-number2 ] } |

二者選其一 · 用戶線視圖下的配置優先於用戶線類視圖下的配置 · 用戶線視圖下的配置隻對該用戶線生效 · 用戶線類視圖下的配置修改不會立即生效,當用戶下次登錄後所修改的配置值才會生效 · 用戶線視圖下的屬性配置為缺省值時,將采用用戶線類視圖下配置的值。如果用戶線類視圖下的屬性配置也為缺省值時,則直接采用該屬性的缺省值 |

|

進入用戶線類視圖 |

line class { console | vty } |

|

|

設置登錄用戶的認證方式為通過AAA認證 |

authentication-mode scheme |

缺省情況下,用戶通過Console口登錄,認證方式為none(即不需要進行認證);用戶通過VTY用戶線登錄,認證方式為password 用戶線視圖下,對authentication-mode和protocol inbound進行關聯綁定,當兩條命令中的任意一條配置了非缺省值,那麼另外一條取缺省值 |

|

使能命令行授權功能 |

command authorization |

缺省情況下,沒有使能命令行授權功能,即用戶登錄後執行命令行不需要授權 如果用戶類視圖下使能了命令行授權功能,則該類型用戶線視圖都使能命令行授權功能,並且在該類型用戶線視圖下將無法禁用命令行授權功能 |

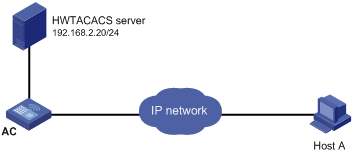

為了保證AC的安全,需要對登錄用戶執行命令的權限進行限製:用戶Host A登錄AC後,輸入的命令必須先獲得HWTACACS服務器的授權,才能執行。否則,不能執行該命令。如果HWTACACS服務器故障導致授權失敗,則采用本地授權。

圖7-4 命令行授權配置組網圖

# 在AC上配置IP地址,以保證AC和Host A、AC和HWTACACS server之間互相路由可達。(配置步驟略)

# 開啟AC的Telnet服務器功能,以便用戶訪問。

<Sysname> system-view

[Sysname] telnet server enable

# 配置用戶登錄AC時,需要輸入用戶名和密碼進行AAA認證,可以使用的命令由認證結果決定。

[Sysname] line vty 0 4

[Sysname-line-vty0-4] authentication-mode scheme

# 使能命令行授權功能,限製用戶隻能使用授權成功的命令。

[Sysname-line-vty0-4] command authorization

[Sysname-line-vty0-4] quit

# 配置HWTACACS方案:授權服務器的IP地址,TCP端口號為192.168.2.20:49(該端口號必須和HWTACACS服務器上的設置一致),報文的加密密碼是expert,登錄時不需要輸入域名,使用缺省域。

[Sysname] hwtacacs scheme tac

[Sysname-hwtacacs-tac] primary authentication 192.168.2.20 49

[Sysname-hwtacacs-tac] primary authorization 192.168.2.20 49

[Sysname-hwtacacs-tac] key authentication simple expert

[Sysname-hwtacacs-tac] key authorization simple expert

[Sysname-hwtacacs-tac] user-name-format without-domain

[Sysname-hwtacacs-tac] quit

# 配置缺省域的命令行授權AAA方案,使用HWTACACS方案。

[Sysname] domain system

[Sysname-isp-system] authentication login hwtacacs-scheme tac local

[Sysname-isp-system] authorization command hwtacacs-scheme tac local

[Sysname-isp-system] quit

# 配置本地認證所需參數:創建本地用戶monitor,密碼為明文的123,可使用的服務類型為telnet,用戶角色為level-1。

[Sysname] local-user monitor

[Sysname-luser-manage-monitor] password simple 123

[Sysname-luser-manage-monitor] service-type telnet

[Sysname-luser-manage-monitor] authorization-attribute user-role level-1

當用戶線采用AAA認證方式並配置命令行計費功能後,係統會將用戶執行過的命令記錄到HWTACACS服務器上,以便集中監視用戶對設備的操作。命令行計費功能生效後,如果沒有配命令行授權功能,則用戶執行的每一條合法命令都會發送到HWTACACS服務器上做記錄;如果配置了命令行授權功能,則用戶執行的並且授權成功的命令都會發送到HWTACACS服務器上做記錄。

要使配置的命令行計費功能生效,還需要在ISP域視圖下配置命令行計費方法。命令行計費方法、命令行授權方法、login用戶的授權方法可以相同,也可以不同。相關詳細介紹請參見“安全配置指導”中的“AAA”。

表7-8 配置命令行計費功能

|

操作 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

進入用戶線視圖 |

line { first-number1 [ last-number1 ] | { console | vty } first-number2 [ last-number2 ] } |

二者選其一 · 用戶線視圖下的配置優先於用戶線類視圖下的配置 · 用戶線視圖下的配置隻對該用戶線生效 · 用戶線類視圖下的配置修改不會立即生效,當用戶下次登錄後所修改的配置值才會生效 · 用戶線視圖下的屬性配置為缺省值時,將采用用戶線類視圖下配置的值。如果用戶線類視圖下的屬性配置也為缺省值時,則直接采用該屬性的缺省值 |

|

進入用戶線類視圖 |

line class { console | vty } |

|

|

設置登錄用戶的認證方式為通過AAA認證 |

authentication-mode scheme |

缺省情況下,用戶通過Console口登錄,認證方式為none(即不需要進行認證);用戶通過VTY用戶線登錄,認證方式為password 用戶線視圖下,對authentication-mode和protocol inbound進行關聯綁定,當兩條命令中的任意一條配置了非缺省值,那麼另外一條取缺省值 |

|

使能命令行計費功能 |

command accounting |

缺省情況下,沒有使能命令行計費功能,即計費服務器不會記錄用戶執行的命令行 如果用戶類視圖下使能了命令行計費功能,則該類型用戶線視圖都使能命令行計費功能,並且在該類型用戶線視圖下將無法禁用命令行計費功能 |

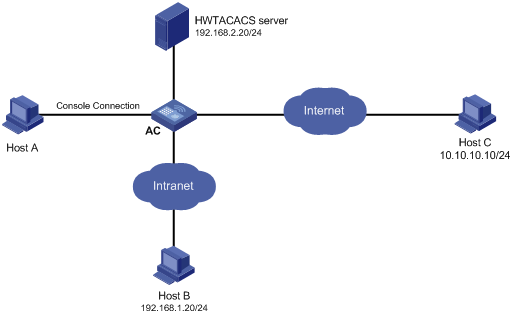

為便於集中控製、監控用戶對AC的操作,需要將登錄用戶執行的命令發送到HWTACACS服務器進行記錄。

圖7-5 命令行計費配置組網圖

# 開啟AC的Telnet服務器功能,以便用戶訪問。

<Sysname> system-view

[Sysname] telnet server enable

# 配置使用Console口登錄AC的用戶執行的命令需要發送到HWTACACS服務器進行記錄。

[Sysname] line console 0

[Sysname-line-console0] command accounting

[Sysname-line-console0] quit

# 配置使用Telnet或者SSH登錄的用戶執行的命令需要發送到HWTACACS服務器進行記錄。

[Sysname] line vty 0 4

[Sysname-line-vty0-4] command accounting

[Sysname-line-vty0-4] quit

# 配置HWTACACS方案:計費服務器的IP地址:TCP端口號為192.168.2.20:49,報文的加密密碼是expert,登錄時不需要輸入域名,使用缺省域。

[Sysname] hwtacacs scheme tac

[Sysname-hwtacacs-tac] primary accounting 192.168.2.20 49

[Sysname-hwtacacs-tac] key accounting simple expert

[Sysname-hwtacacs-tac] user-name-format without-domain

[Sysname-hwtacacs-tac] quit

# 配置缺省域的命令行計費AAA方案,使用HWTACACS方案。

[Sysname] domain system

[Sysname-isp-system] accounting command hwtacacs-scheme tac

[Sysname-isp-system] quit

不同款型規格的資料略有差異, 詳細信息請向具體銷售和400谘詢。H3C保留在沒有任何通知或提示的情況下對資料內容進行修改的權利!