求H3C-secpath U200-A 手冊

- 0關注

- 0收藏,879瀏覽

問題描述:

求H3C-secpath U200-A 手冊 需要部署ipsecvpn

- 2025-05-26提問

- 舉報

-

(0)

官網下了, 聯係辦事處或者400要吧。

V5還是V3的,V5案例還能找到

參考一下

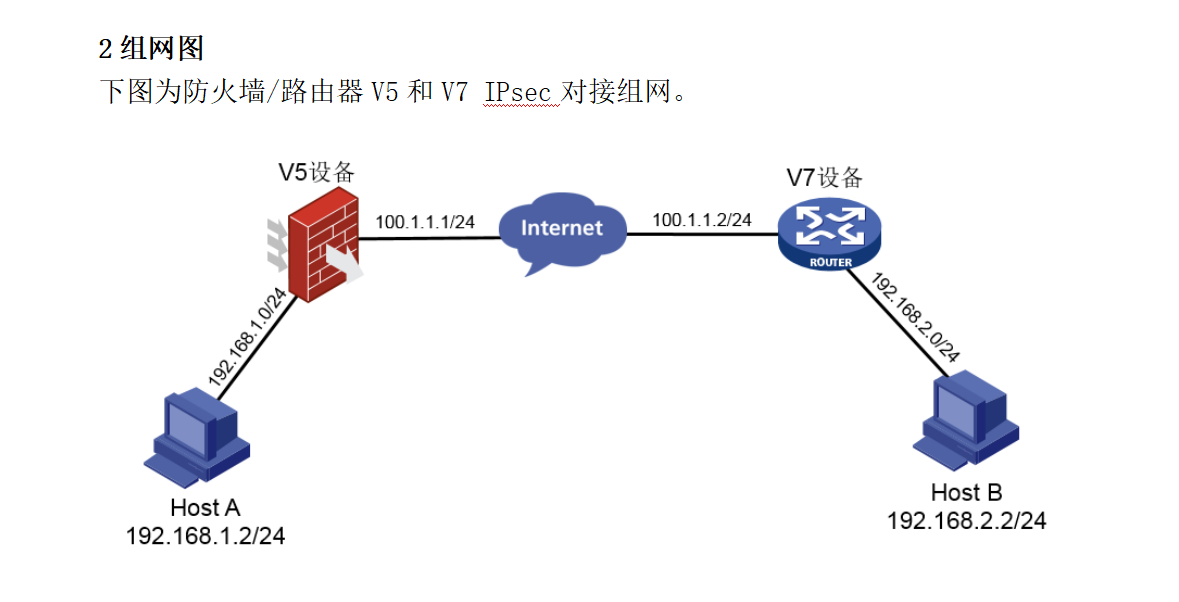

3.2 F1000-E-SI(V5平台)設置

#將接口G0/5劃分到Trust區域。

zone name Trust

import interface GigabitEthernet0/5

#將接口G0/4劃分到Untrust區域。

zone name Untrust

import interface GigabitEthernet0/4

#定義Trust區域到Untrust區域的規則。

interzone source Trust destination Untrust

rule 1 permit

source-ip any_address

destination-ip any_address

service any_service

rule enable

#定義Untrust區域到trust區域的規則。

interzone source Untrust destination Trust

rule 0 permit

source-ip any_address

destination-ip any_address

service any_service

rule enable

#

#創建高級ACL 3000

acl number 3000

#描述為ipsec acl for V7。

description ipsec acl for V7

#定義要保護由子網192.168.1.0/24去子網192.168.2.0/24的數據流。

rule 0 permit ip source 192.168.1.0 0.0.0.255 destination 192.168.2.0 0.0.0.255

#

#創建ike提議,名稱為1。

ike proposal 1

#選擇IKE提議所使用的加密算法為3des-cbc。

encryption-algorithm 3des-cbc

#選擇IKE提議所使用的驗證算法為md5。

authentication-algorithm md5

#選擇IKE提議所使用的驗證方法為預共享秘鑰。

authentication-method pre-share

#

#創建IKE peer,名稱為123,默認使用主模式。

ike peer 123

#調用IKE提議proposal 1。

proposal 1

#設置預共享秘鑰,密碼為123。

pre-shared-key simple 123

#指定匹配對端IP地址為100.1.1.2。

remote-address 100.1.1.2

#指定本地地址為100.1.1.1。

local-address 100.1.1.1

#

#創建IPsec安全提議t1。

ipsec transform-set t1

#配置安全協議對IP報文的封裝形式為隧道模式。

encapsulation-mode tunnel

#安全協議為esp。

protocol esp

#加密算法為128比特的AES。

esp encryption-algorithm aes-cbc-128

#認證算法為HMAC-Md5。

esp authentication-algorithm md5

#

#創建一條IKE協商方式的IPsec安全策略,名稱為policy1,序號為1。

ipsec policy policy1 1 isakmp

#調用ipsec安全提議為t1。

transform-set t1

#調用acl 3000。

security acl 3000

#調用IKE peer為123。

ike-peer 123

#

#配置公網接口地址

interface GigabitEthernet0/4

ip address 100.1.1.1 255.255.255.0

#公網口調用IPsec安全策略policy1

ipsec policy policy1

#配置私網地址。

interface GigabitEthernet0/5

ip address 192.168.1.1 255.255.255.0

# 配置到Host A所在子網的靜態路由。100.1.1.2為本例中的直連下一跳地址,實際使用中請以具體組網情況為準。

ip route-static 192.168.2.0 255.255.255.0 100.1.1.2

- 2025-05-26回答

- 評論(2)

- 舉報

-

(0)

V5

編輯答案

親~登錄後才可以操作哦!

確定你的郵箱還未認證,請認證郵箱或綁定手機後進行當前操作

舉報

×

侵犯我的權益

×

侵犯了我企業的權益

×

- 1. 您舉報的內容是什麼?(請在郵件中列出您舉報的內容和鏈接地址)

- 2. 您是誰?(身份證明材料,可以是身份證或護照等證件)

- 3. 是哪家企業?(營業執照,單位登記證明等證件)

- 4. 您與該企業的關係是?(您是企業法人或被授權人,需提供企業委托授權書)

抄襲了我的內容

×

原文鏈接或出處

誹謗我

×

- 1. 您舉報的內容以及侵犯了您什麼權益?(請在郵件中列出您舉報的內容、鏈接地址,並給出簡短的說明)

- 2. 您是誰?(身份證明材料,可以是身份證或護照等證件)

對根叔社區有害的內容

×

不規範轉載

×

舉報說明