MSR3600設備如何配置主動協商呢?

- 0關注

- 0收藏,313瀏覽

問題描述:

MSR3600設備如何配置主動協商呢?

配置添加IPsec VPN後,如何配置主動協商?

weibo.com/ttarticle/p/show?id=2309405154034372706506

weibo.com/ttarticle/p/show?id=2309405154034427494897

weibo.com/ttarticle/p/show?id=2309405154034485952588

weibo.com/ttarticle/p/show?id=2309405154034540740964

weibo.com/ttarticle/p/show?id=2309405154034595266981

weibo.com/ttarticle/p/show?id=2309405154034649530616

weibo.com/ttarticle/p/show?id=2309405154034708513016

weibo.com/ttarticle/p/show?id=2309405154034763039240

weibo.com/ttarticle/p/show?id=2309405154034821496855

weibo.com/ttarticle/p/show?id=2309405154034876285184

weibo.com/ttarticle/p/show?id=2309405154034930811290

weibo.com/ttarticle/p/show?id=2309405154034985337362

weibo.com/ttarticle/p/show?id=2309405154035044057270

weibo.com/ttarticle/p/show?id=2309405154035098321049

weibo.com/ttarticle/p/show?id=2309405154035152847003

weibo.com/ttarticle/p/show?id=2309405154035207635359

weibo.com/ttarticle/p/show?id=2309405154035262161343

weibo.com/ttarticle/p/show?id=2309405154035320619041

weibo.com/ttarticle/p/show?id=2309405154035375407403

weibo.com/ttarticle/p/show?id=2309405154035484196984

weibo.com/ttarticle/p/show?id=2309405154035543179273

weibo.com/ttarticle/p/show?id=2309405154035597705241

weibo.com/ttarticle/p/show?id=2309405154035652231344

weibo.com/ttarticle/p/show?id=2309405154035706495110

weibo.com/ttarticle/p/show?id=2309405154035765477414

weibo.com/ttarticle/p/show?id=2309405154035820003395

weibo.com/ttarticle/p/show?id=2309405154035878723662

weibo.com/ttarticle/p/show?id=2309405154035933249807

weibo.com/ttarticle/p/show?id=2309405154036046233802

weibo.com/ttarticle/p/show?id=2309405154036101022120

weibo.com/ttarticle/p/show?id=2309405154036159479833

weibo.com/ttarticle/p/show?id=2309405154036210074164

weibo.com/ttarticle/p/show?id=2309405154036268793921

weibo.com/ttarticle/p/show?id=2309405154036323057708

weibo.com/ttarticle/p/show?id=2309405154036382040147

weibo.com/ttarticle/p/show?id=2309405154036436303967

weibo.com/ttarticle/p/show?id=2309405154036491092258

weibo.com/ttarticle/p/show?id=2309405154036549812332

weibo.com/ttarticle/p/show?id=2309405154036604338275

weibo.com/ttarticle/p/show?id=2309405154036658864251

weibo.com/ttarticle/p/show?id=2309405154036717322288

weibo.com/ttarticle/p/show?id=2309405154036771848326

weibo.com/ttarticle/p/show?id=2309405154036830830704

weibo.com/ttarticle/p/show?id=2309405154036885094432

weibo.com/ttarticle/p/show?id=2309405154036939882607

weibo.com/ttarticle/p/show?id=2309405154037048934578

weibo.com/ttarticle/p/show?id=2309405154037103460442

- 2025-04-11提問

- 舉報

-

(0)

請知:

使用IPSEC預共享密鑰的方式。

以下是IPSEC的手冊鏈接,請參考:

//www.yolosolive.com/cn/d_202305/1841007_30005_0.htm#_Toc133619359

以下是配置案例,請參考:

1.19 IPsec典型配置舉例

1.19.1 采用手工方式建立保護IPv4報文的IPsec隧道

1. 組網需求

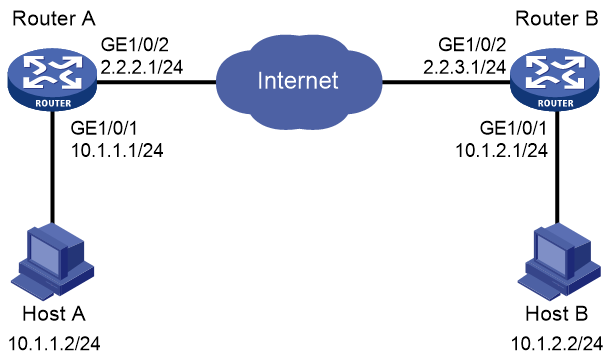

在Router A和Router B之間建立一條IPsec隧道,對Host A所在的子網(10.1.1.0/24)與Host B所在的子網(10.1.2.0/24)之間的數據流進行安全保護。具體要求如下:

· 封裝形式為隧道模式。

· 安全協議采用ESP協議。

· 加密算法采用128比特的AES,認證算法采用HMAC-SHA1。

· 手工方式建立IPsec SA。

2. 組網圖

圖1-10 保護IPv4報文的IPsec配置組網圖

3. 配置步驟

(1) 配置Router A

# 配置各接口的IP地址,具體略。

# 配置一個IPv4高級ACL,定義要保護由子網10.1.1.0/24去往子網10.1.2.0/24的數據流。

<RouterA> system-view

[RouterA] acl advanced 3101

[RouterA-acl-ipv4-adv-3101] rule permit ip source 10.1.1.0 0.0.0.255 destination 10.1.2.0 0.0.0.255

[RouterA-acl-ipv4-adv-3101] quit

# 配置到達Host B所在子網的靜態路由。2.2.2.3為本例中的直連下一跳地址,實際使用中請以具體組網情況為準。

[RouterA] ip route-static 10.1.2.0 255.255.255.0 gigabitethernet 1/0/2 2.2.2.3

# 創建IPsec安全提議tran1。

[RouterA] ipsec transform-set tran1

# 配置安全協議對IP報文的封裝形式為隧道模式。

[RouterA-ipsec-transform-set-tran1] encapsulation-mode tunnel

# 配置采用的安全協議為ESP。

[RouterA-ipsec-transform-set-tran1] protocol esp

# 配置ESP協議采用的加密算法為采用128比特的AES,認證算法為HMAC-SHA1。

[RouterA-ipsec-transform-set-tran1] esp encryption-algorithm aes-cbc-128

[RouterA-ipsec-transform-set-tran1] esp authentication-algorithm sha1

[RouterA-ipsec-transform-set-tran1] quit

# 創建一條手工方式的IPsec安全策略,名稱為map1,序列號為10。

[RouterA] ipsec policy map1 10 manual

# 指定引用ACL 3101。

[RouterA-ipsec-policy-manual-map1-10] security acl 3101

# 指定引用的IPsec安全提議為tran1。

[RouterA-ipsec-policy-manual-map1-10] transform-set tran1

# 指定IPsec隧道對端IP地址為2.2.3.1。

[RouterA-ipsec-policy-manual-map1-10] remote-address 2.2.3.1

# 配置ESP協議的出方向SPI為12345,入方向SPI為54321。

[RouterA-ipsec-policy-manual-map1-10] sa spi outbound esp 12345

[RouterA-ipsec-policy-manual-map1-10] sa spi inbound esp 54321

# 配置ESP協議的出方向SA的密鑰為明文字符串abcdefg,入方向SA的密鑰為明文字符串gfedcba。

[RouterA-ipsec-policy-manual-map1-10] sa string-key outbound esp simple abcdefg

[RouterA-ipsec-policy-manual-map1-10] sa string-key inbound esp simple gfedcba

[RouterA-ipsec-policy-manual-map1-10] quit

# 在接口GigabitEthernet1/0/2上應用IPsec安全策略map1。

[RouterA] interface gigabitethernet 1/0/2

[RouterA-GigabitEthernet1/0/2] ip address 2.2.2.1 255.255.255.0

[RouterA-GigabitEthernet1/0/2] ipsec apply policy map1

[RouterA-GigabitEthernet1/0/2] quit

(2) 配置Router B

# 配置各接口的IP地址,具體略。

# 配置一個IPv4高級ACL,定義要保護由子網10.1.2.0/24去往子網10.1.1.0/24的數據流。

<RouterB> system-view

[RouterB] acl advanced 3101

[RouterB-acl-ipv4-adv-3101] rule permit ip source 10.1.2.0 0.0.0.255 destination 10.1.1.0 0.0.0.255

[RouterB-acl-ipv4-adv-3101] quit

# 配置到達Host A所在子網的靜態路由。2.2.3.3為本例中的直連下一跳地址,實際使用中請以具體組網情況為準。

[RouterB] ip route-static 10.1.1.0 255.255.255.0 gigabitethernet 1/0/2 2.2.3.3

# 創建IPsec安全提議tran1。

[RouterB] ipsec transform-set tran1

# 配置安全協議對IP報文的封裝形式為隧道模式。

[RouterB-ipsec-transform-set-tran1] encapsulation-mode tunnel

# 配置采用的安全協議為ESP。

[RouterB-ipsec-transform-set-tran1] protocol esp

# 配置ESP協議采用的加密算法為128比特的AES,認證算法為HMAC-SHA1。

[RouterB-ipsec-transform-set-tran1] esp encryption-algorithm aes-cbc-128

[RouterB-ipsec-transform-set-tran1] esp authentication-algorithm sha1

[RouterB-ipsec-transform-set-tran1] quit

# 創建一條手工方式的IPsec安全策略,名稱為use1,序列號為10。

[RouterB] ipsec policy use1 10 manual

# 指定引用ACL 3101。

[RouterB-ipsec-policy-manual-use1-10] security acl 3101

# 指定引用的IPsec安全提議為tran1。

[RouterB-ipsec-policy-manual-use1-10] transform-set tran1

# 指定IPsec隧道對端IP地址為2.2.2.1。

[RouterB-ipsec-policy-manual-use1-10] remote-address 2.2.2.1

# 配置ESP協議的出方向SPI為54321,入方向SPI為12345。

[RouterB-ipsec-policy-manual-use1-10] sa spi outbound esp 54321

[RouterB-ipsec-policy-manual-use1-10] sa spi inbound esp 12345

# 配置ESP協議的出方向SA的密鑰為明文字符串gfedcba,入方向SA的密鑰為明文字符串abcdefg。

[RouterB-ipsec-policy-manual-use1-10] sa string-key outbound esp simple gfedcba

[RouterB-ipsec-policy-manual-use1-10] sa string-key inbound esp simple abcdefg

[RouterB-ipsec-policy-manual-use1-10] quit

# 在接口GigabitEthernet1/0/2上應用IPsec安全策略use1。

[RouterB] interface gigabitethernet 1/0/2

[RouterB-GigabitEthernet1/0/2] ip address 2.2.3.1 255.255.255.0

[RouterB-GigabitEthernet1/0/2] ipsec apply policy use1

[RouterB-GigabitEthernet1/0/2] quit

- 2025-04-11回答

- 評論(0)

- 舉報

-

(0)

編輯答案

親~登錄後才可以操作哦!

確定你的郵箱還未認證,請認證郵箱或綁定手機後進行當前操作

舉報

×

侵犯我的權益

×

侵犯了我企業的權益

×

- 1. 您舉報的內容是什麼?(請在郵件中列出您舉報的內容和鏈接地址)

- 2. 您是誰?(身份證明材料,可以是身份證或護照等證件)

- 3. 是哪家企業?(營業執照,單位登記證明等證件)

- 4. 您與該企業的關係是?(您是企業法人或被授權人,需提供企業委托授權書)

抄襲了我的內容

×

原文鏈接或出處

誹謗我

×

- 1. 您舉報的內容以及侵犯了您什麼權益?(請在郵件中列出您舉報的內容、鏈接地址,並給出簡短的說明)

- 2. 您是誰?(身份證明材料,可以是身份證或護照等證件)

對根叔社區有害的內容

×

不規範轉載

×

舉報說明

暫無評論