問題描述:

大佬們,ac wx3510x version: 9.1.053, ESS 1053P01 對接imc 7.3(E0703P08)做portal,ac上怎麼配置,有參考嘛?

- 2024-07-04提問

- 舉報

-

(0)

您好,請知:

以下是配置案例,請參考:

3 配置舉例

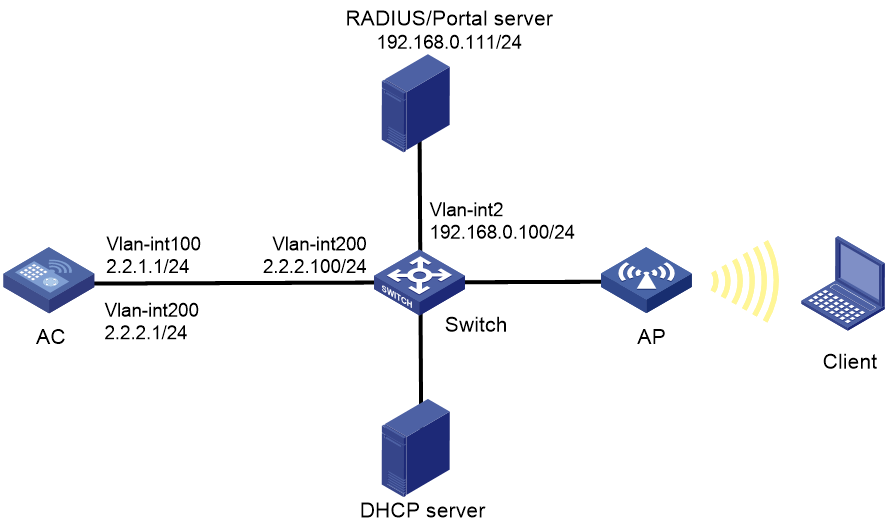

3.1 組網需求

如圖1所示,DHCP服務器為AP和Client分配IP地址,要求:

· 對無線用戶采用直接方式的Portal認證。

· 采用一台iMC承擔Portal認證服務器和Portal Web服務器的職責。

· 采用RADIUS服務器作為認證/計費服務器。

圖1 Portal遠程認證組網圖

3.2 配置思路

· 為了使用戶可以在VLAN內的任何二層端口上訪問網絡資源,且移動接入端口時無須重複認證,必須開啟Portal用戶漫遊功能。

· 短時間內Portal客戶端的頻繁上下線可能會造成Portal認證失敗,需要關閉Portal客戶端ARP表項固化功能。

· 為了使服務器對用戶授權信息進行動態修改或強製用戶下線,必須開啟RADIUS session control功能。

3.3 配置注意事項

· 配置AP的序列號時請確保該序列號與AP唯一對應。

· AC上配置的Portal認證服務器、Portal Web服務器的服務器類型必須與實際服務器一致(本例以中國移動為例)。

· 設備重定向給用戶的Portal Web服務器的URL默認是不攜帶參數,需要根據實際應用手動添加需要攜帶的參數信息

3.4 配置步驟

3.4.1 配置iMC

下麵以iMC為例(使用iMC版本為:iMC PLAT 7.1(E0303p13)、iMC EIA 7.1(F0302p08)、iMC EIP 7.1(F0302p08))說明RADIUS server和Portal server的基本配置。

(1) 配置RADIUS server

# 增加接入設備

登錄進入iMC管理平台,選擇“用戶”頁簽,單擊導航樹中的[接入策略管理/接入設備管理/接入設備配置]菜單項,單擊<增加>按鈕,進入“增加接入設備”頁麵,單擊<手工增加>按鈕,進入“手工增加接入設備”頁麵。

· 填寫起始IP地址為2.2.2.1。

· 單擊<確定>按鈕完成操作。

· 在“接入配置”頁麵配置共享密鑰為radius,該共享密鑰與AC上配置RADIUS服務器時的密鑰一致。

· 其他配置采用頁麵默認配置即可。

· 單擊<確定>按鈕完成操作。

圖2 增加接入設備

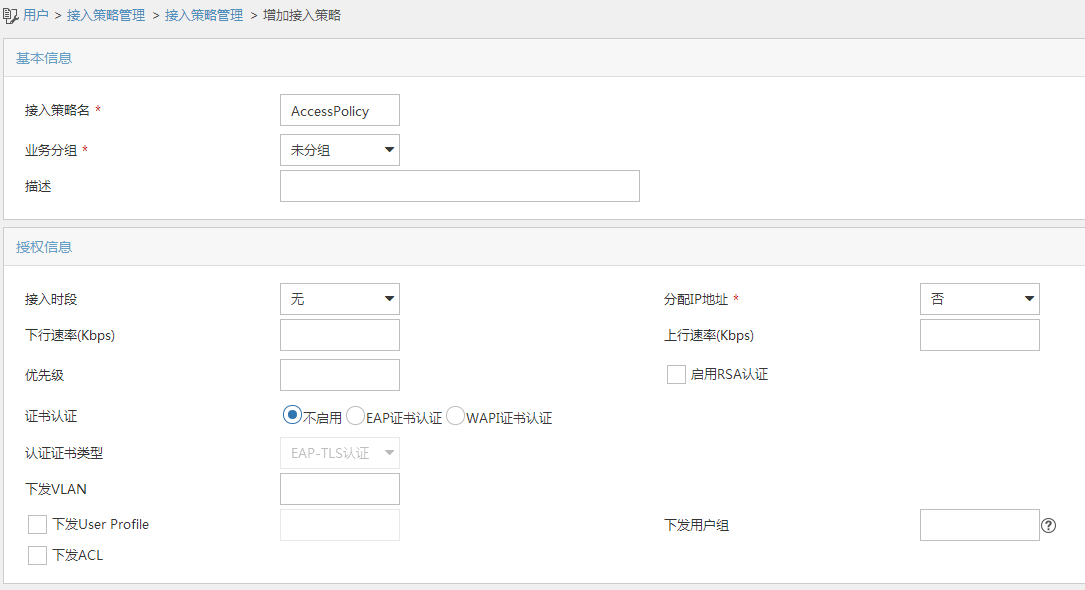

# 增加接入策略

單擊導航樹中的[接入策略管理/接入策略管理]菜單項,單擊<增加>按鈕,進入“增加接入策略”頁麵。

· 填寫接入策略名;

· 選擇業務分組;

· 其它參數可采用缺省配置。

圖3 增加接入策略配置

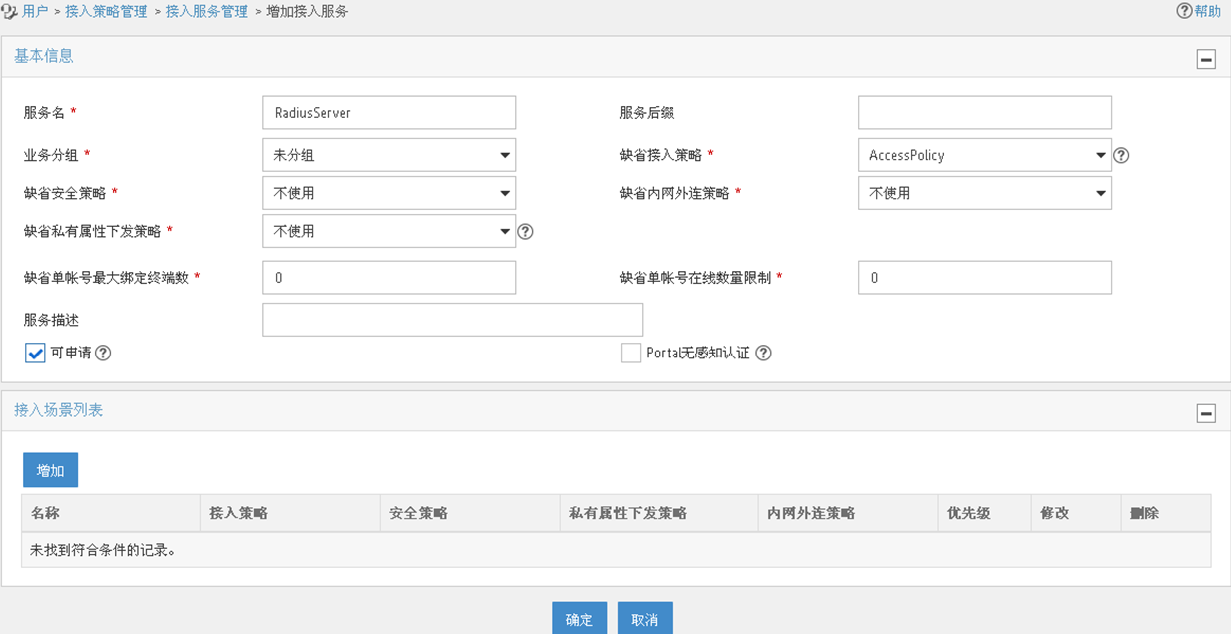

# 增加接入服務

單擊導航樹中的[接入策略管理/接入服務管理]菜單項,單擊<增加>按鈕,進入“增加接入服務”頁麵。

· 填寫服務名;

· 其它參數可采用缺省配置。

圖4 增加接入服務配置

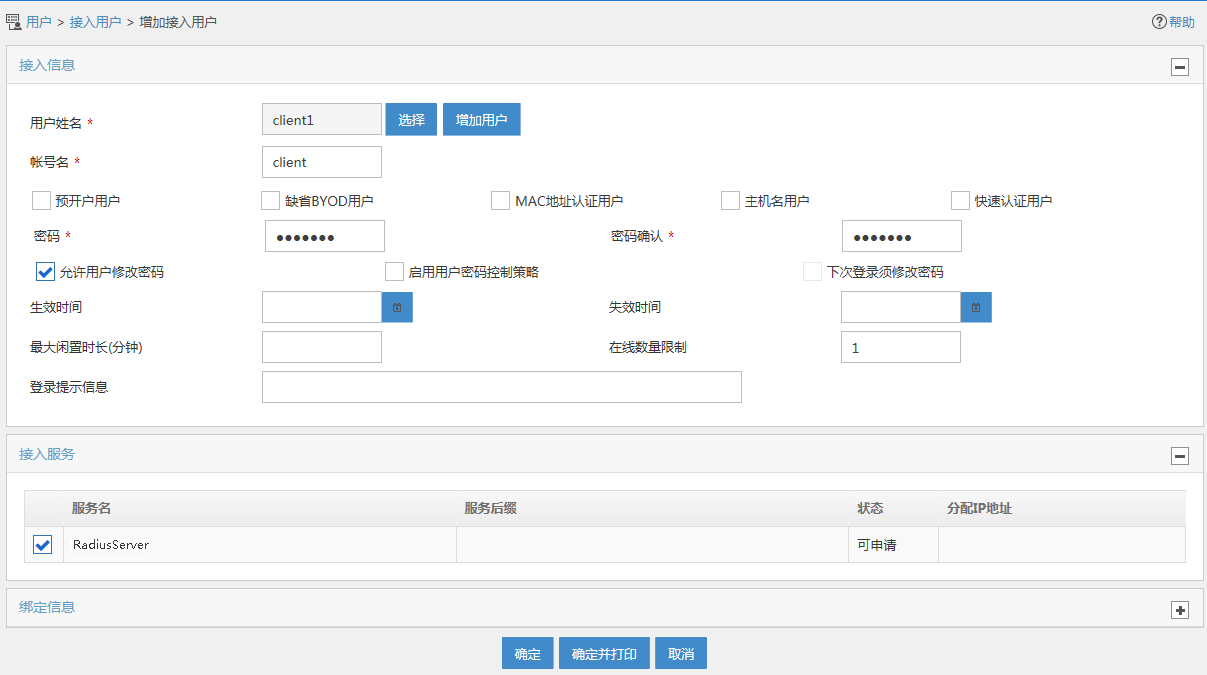

# 增加接入用戶

單擊導航樹中的[接入用戶管理/接入用戶]菜單項,單擊<增加>按鈕,進入增加接入用戶頁麵。在接入信息部分:

· 如果用戶已存在,用戶姓名選擇可接入的用戶,如果用戶不存在,則需要單擊<增加用戶>按鈕添加新用戶;

· 綁定服務名;

· 設置密碼。

圖5 增加接入用戶

# 配置Portal認證服務。

登錄進入iMC管理平台,選擇“用戶”頁簽,單擊導航樹中的[接入策略管理/Portal服務管理/服務器配置]菜單項,進入服務器配置頁麵。

· 根據實際組網情況調整以下參數,本例中使用缺省配置。

圖6 Portal認證服務器配置頁麵

# 配置IP地址組。

單擊導航樹中的[接入策略管理/Portal服務管理/IP地址組配置]菜單項,進入Portal IP地址組配置頁麵,在該頁麵中單擊<增加>按鈕,進入增加IP地址組配置頁麵。

· 填寫IP地址組名;

· 輸入起始地址和終止地址,輸入的地址範圍中應包含用戶主機的IP地址;

· 選擇業務分組,本例中使用缺省的“未分組”;

· 選擇IP地址組的類型為“普通”。

圖7 增加IP地址組配置頁麵

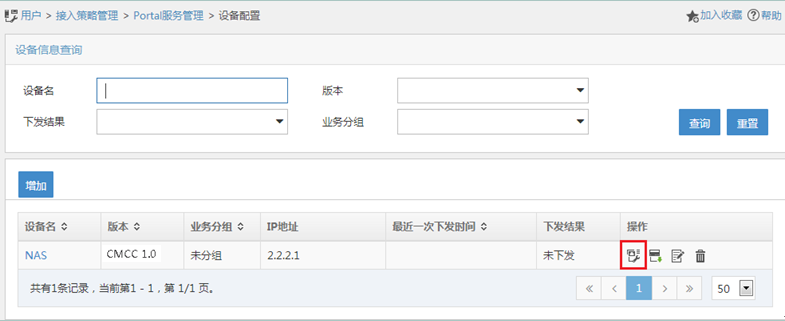

# 增加Portal設備。

單擊導航樹中的[接入策略管理/Portal服務管理/設備配置]菜單項,進入Portal設備配置頁麵,在該頁麵中單擊<增加>按鈕,進入增加設備信息配置頁麵。

· 填寫設備名;

· 指定IP地址為與接入用戶相連的設備接口IP;

· 選擇是否支持逃生心跳功能和用戶心跳功能,本例中選擇否。

· 輸入密鑰,與AC上的配置保持一致;

· 選擇組網方式為直連;

圖8 增加設備信息配置頁麵

# Portal設備關聯IP地址組。

在Portal設備配置頁麵中的設備信息列表中,點擊NAS設備的<端口組信息管理>鏈接,進入端口組信息配置頁麵。

圖9 設備信息列表

在端口組信息配置頁麵中點擊<增加>按鈕,進入增加端口組信息配置頁麵。

· 填寫端口組名;

· 選擇IP地址組,用戶接入網絡時使用的IP地址必須屬於所選的IP地址組;

· 其它參數可采用缺省配置。

圖10 增加端口組信息配置頁麵

3.4.2 配置AC

(1) 配置AC的接口

# 創建VLAN 100及其對應的VLAN接口,並為該接口配置IP地址。AP將獲取該IP地址與AC建立CAPWAP隧道。

<AC> system-view

[AC] vlan 100

[AC-vlan100] quit

[AC] interface vlan-interface 100

[AC-Vlan-interface100] ip address 2.2.1.1 24

[AC-Vlan-interface100] quit

# 創建VLAN 200及其對應的VLAN接口,並為該接口配置IP地址。Client將使用該VLAN接入無線網絡。

[AC] vlan 200

[AC-vlan200] quit

[AC] interface vlan-interface 200

[AC-Vlan-interface200] ip address 2.2.2.1 24

[AC-Vlan-interface200] quit

# 將AC與Switch相連的接口GigabitEthernet1/0/1的鏈路類型配置為Trunk,並允許VLAN 100和VLAN 200通過。

[AC] interface gigabitethernet 1/0/1

[AC-GigabitEthernet1/0/1] port link-type trunk

[AC-GigabitEthernet1/0/1] port trunk permit vlan 100 200

[AC-GigabitEthernet1/0/1] quit

(2) 配置靜態路由

# 配置到iMC的靜態路由。

[AC] ip route-static 192.168.0.0 255.255.0.0 2.2.2.100

(3) 配置無線服務

# 創建無線服務模板st1,並進入無線服務模板視圖。

[AC] wlan service-template st1

# 配置SSID為service。

[AC-wlan-st-st1] ssid service

# 配置無線服務模板VLAN為VLAN200。

[AC-wlan-st-st1] vlan 200

# 配置身份認證與密鑰管理模式為PSK模式,配置PSK密鑰為明文字符串12345678。

[AC-wlan-st-st1] akm mode psk

[AC-wlan-st-st1] preshared-key pass-phrase simple 12345678

# 配置加密套件為CCMP,安全信息元素為RSN。

[AC-wlan-st-st1] cipher-suite ccmp

[AC-wlan-st-st1] security-ie rsn

# 配置客戶端數據報文轉發位置為AC。(如果客戶端數據報文的缺省轉發位置與本配置相同,請跳過此步驟)

[AC-wlan-st-st1] client forwarding-location ac

# 配置接入的Portal用戶使用認證域為dm1。

[AC-wlan-st-st1] portal domain dm1

# 使能無線服務模板st1。

[AC–wlan-st-st1] service-template enable

[AC-wlan-st-st1] quit

(4) 配置AP

在大規模組網時,推薦在AP組內進行配置。

# 創建AP,配置AP名稱為office,型號名稱選擇WA6320,並配置序列號219801A28N819CE0002T。

[AC] wlan ap office model WA6320

[AC-wlan-ap-office] serial-id 219801A28N819CE0002T

[AC-wlan-ap-office] quit

# 創建AP組group1,並配置AP名稱入組規則。

[AC] wlan ap-group group1

[AC-wlan-ap-group-group1] ap office

# 將無線服務模板st1綁定到AP組group1下的Radio 2上。

[AC-wlan-ap-group-group1] ap-model WA6320

[AC-wlan-ap-group-group1-ap-model-WA6320] radio 2

[AC-wlan-ap-group-group1-ap-model-WA6320-radio-2] service-template st1

# 開啟Radio 2的射頻功能。

[AC-wlan-ap-group-group1-ap-model-WA6320-radio-2] radio enable

[AC-wlan-ap-group-group1-ap-model-WA6320-radio-2] quit

[AC-wlan-ap-group-group1-ap-model-WA6320] quit

[AC-wlan-ap-group-group1] quit

# 創建名稱為rs1的RADIUS方案,並進入該方案視圖。

[AC] radius scheme rs1

# 配置RADIUS方案的主認證和主計費服務器及其通信密鑰。

[AC-radius-rs1] primary authentication 192.168.0.111

[AC-radius-rs1] primary accounting 192.168.0.111

[AC-radius-rs1] key authentication simple radius

[AC-radius-rs1] key accounting simple radius

# 配置發送給RADIUS服務器的用戶名不攜帶ISP域名。

[AC-radius-rs1] user-name-format without-domain

[AC-radius-rs1] nas-ip 2.2.2.1

[AC-radius-rs1] quit

# 使能RADUIS session control功能。

[AC] radius session-control enable

(6) 配置認證域

# 創建名稱為dm1的ISP域並進入其視圖。

[AC] domain dm1

# 為Portal用戶配置AAA認證方法為RADIUS。

[AC-isp-dm1] authentication portal radius-scheme rs1

# 為Portal用戶配置AAA授權方法為RADIUS。

[AC-isp-dm1] authorization portal radius-scheme rs1

# 為Portal用戶配置AAA計費方法為RADIUS。

[AC-isp-dm1] accounting portal radius-scheme rs1

# 指定ISP域dm1下的用戶閑置切斷時間為15分鍾,閑置切斷時間內產生的流量為1024字節。

[AC-isp-dm1] authorization-attribute idle-cut 15 1024

[AC-isp-dm1] quit

(7) 配置Portal認證

# 配置Portal認證服務器,名稱為newpt,IP地址為192.168.0.111,監聽Portal報文的端口為50100。

[AC] portal server newpt

[AC-portal-server-newpt] ip 192.168.0.111 key simple radius

[AC-portal-server-newpt] port 50100

# 配置Portal認證服務器類型為CMCC。

[AC-portal-server-newpt] server-type cmcc

[AC-portal-server-newpt] quit

# 配置Portal Web服務器的URL為http://192.168.0.111:8080/portal。

[AC] portal web-server newpt

[AC-portal-websvr-newpt] url http://192.168.0.111:8080/portal

# 配置設備重定向給用戶的Portal Web服務器的URL中攜帶參數ssid、wlanuserip和wlanacname,其值分別為AP的SSID、用戶的IP地址和AC名稱(與中國移動對接時必配)。

[AC-portal-websvr-newpt] url-parameter ssid ssid

[AC-portal-websvr-newpt] url-parameter wlanuserip source-address

[AC-portal-websvr-newpt] url-parameter wlanacname value AC

# 配置Portal Web服務器類型為CMCC。

[AC-portal-websvr-newpt] server-type cmcc

[AC-portal-websvr-newpt] quit

# 配置一條基於IPv4地址的Portal免認證規則,編號為0,目的地址為192.168.0.111。

[AC] portal free-rule 0 destination ip 192.168.0.111 24

# 配置兩條基於目的的Portal免認證規則,放行訪問DNS服務器的流量。

[AC] portal free-rule 1 destination ip any udp 53

[AC] portal free-rule 2 destination ip any tcp 53

# 開啟無線Portal漫遊功能。

[AC] portal roaming enable

# 關閉無線Portal客戶端ARP表項固化功能。

[AC] undo portal refresh arp enable

# 開啟無線Portal客戶端合法性檢查功能。

[AC] portal host-check enable

# 在無線服務模板st1上使能直接方式的Portal認證。

[AC] wlan service-template st1

[AC-wlan-st-st1] portal enable method direct

# 在無線服務模板st1上引用Portal Web服務器newpt。

[AC-wlan-st-st1] portal apply web-server newpt

# 在無線服務模板st1上設置發送給Portal認證服務器的Portal報文中的BAS-IP屬性值為2.2.2.1。

[AC-wlan-st-st1] portal bas-ip 2.2.2.1

[AC-wlan-st-st1] quit

3.4.3 配置Switch

# 創建VLAN 100,用於轉發AC和AP間CAPWAP隧道內的流量。

<Switch> system-view

[Switch] vlan 100

[Switch-vlan100] quit

# 創建VLAN 200,用於轉發Client無線報文。

[Switch] vlan 200

[Switch-vlan200] quit

# 創建VLAN 2。

[Switch] vlan 2

[Switch-vlan2] quit

# 配置Switch與AC相連的GigabitEthernet1/0/1接口的屬性為Trunk,允許VLAN 100和VLAN 200通過。

[Switch] interface gigabitethernet 1/0/1

[Switch-GigabitEthernet1/0/1] port link-type trunk

[Switch-GigabitEthernet1/0/1] port trunk permit vlan 100 200

[Switch-GigabitEthernet1/0/1] quit

# 配置Switch與AP相連的GigabitEthernet1/0/2接口屬性為Access,並允許VLAN 100通過。

[Switch] interface gigabitethernet 1/0/2

[Switch-GigabitEthernet1/0/2] port link-type access

[Switch-GigabitEthernet1/0/2] port access vlan 100

# 使能PoE功能。

[Switch-GigabitEthernet1/0/2] poe enable

[Switch-GigabitEthernet1/0/2] quit

# 配置Switch與iMC相連的GigabitEthernet1/0/3接口屬性為Access,並允許VLAN 2通過。

[Switch] interface gigabitethernet 1/0/3

[Switch-GigabitEthernet1/0/3] port link-type access

[Switch-GigabitEthernet1/0/3] port access vlan 2

[Switch-GigabitEthernet1/0/3] quit

# 配置VLAN 200接口的IP地址。

[Switch] interface vlan-interface 200

[Switch-Vlan-interface200] ip address 2.2.2.100 255.255.255.0

[Switch-Vlan-interface200] quit

# 配置VLAN 2接口的IP地址。

[Switch] interface vlan-interface 2

[Switch-Vlan-interface2] ip address 192.168.0.100 255.255.255.0

[Switch-Vlan-interface2] quit

- 2024-07-04回答

- 評論(0)

- 舉報

-

(0)

編輯答案

親~登錄後才可以操作哦!

確定你的郵箱還未認證,請認證郵箱或綁定手機後進行當前操作

舉報

×

侵犯我的權益

×

侵犯了我企業的權益

×

- 1. 您舉報的內容是什麼?(請在郵件中列出您舉報的內容和鏈接地址)

- 2. 您是誰?(身份證明材料,可以是身份證或護照等證件)

- 3. 是哪家企業?(營業執照,單位登記證明等證件)

- 4. 您與該企業的關係是?(您是企業法人或被授權人,需提供企業委托授權書)

抄襲了我的內容

×

原文鏈接或出處

誹謗我

×

- 1. 您舉報的內容以及侵犯了您什麼權益?(請在郵件中列出您舉報的內容、鏈接地址,並給出簡短的說明)

- 2. 您是誰?(身份證明材料,可以是身份證或護照等證件)

對根叔社區有害的內容

×

不規範轉載

×

舉報說明

第一個是V9的