- 首先,用戶設備連接到網絡後,會自動跳轉至Portal認證頁麵,這個過程可以通過IMC的無感知認證功能實現。

- IMC會識別用戶設備的接入,並向設備發起認證請求。

- 用戶設備在響應認證請求後,IMC會自動完成用戶信息的認證並進行授權。

- 一旦認證成功,用戶設備會被自動允許接入網絡,無需用戶手動輸入用戶名和密碼。

- 2024-01-22回答

- 評論(1)

- 舉報

-

(0)

可以給份配置案例嗎 文字解釋有點抽象

1.1.4 使用遠程Portal服務器的基本交互過程

Portal係統中各基本要素的交互過程如下:

(1) 當未認證用戶使用瀏覽器進行Portal認證時,可以通過瀏覽器訪問任一互聯網地址,接入設備會將此HTTP或HTTPS請求重定向到Portal Web服務器的Web認證主頁上。也可以主動登錄Portal Web服務器的Web認證主頁。當未認證用戶使用iNode客戶端進行Portal認證時,可直接打開客戶端,輸入認證信息。

(2) 用戶在認證主頁/認證對話框中輸入認證信息後提交,Portal Web服務器會將用戶的認證信息傳遞給Portal認證服務器,由Portal認證服務器處理並轉發給接入設備。

(3) 接入設備與AAA服務器交互進行用戶的認證、授權和計費。

(4) 認證通過後,如果未對用戶采用安全策略,則接入設備會打開用戶與互聯網的通路,允許用戶訪問互聯網;如果使用iNode客戶端進行認證,並對用戶采用了安全策略,則客戶端、接入設備與安全策略服務器交互,對用戶的安全檢測通過之後,安全策略服務器根據用戶的安全性授權用戶訪問非受限資源。

1.1.7 Portal認證流程

直接認證和可跨三層Portal認證流程相同。二次地址分配認證流程因為有兩次地址分配過程,所以其認證流程和另外兩種認證方式有所不同。

1. 直接認證和可跨三層Portal認證的流程(CHAP/PAP認證方式)

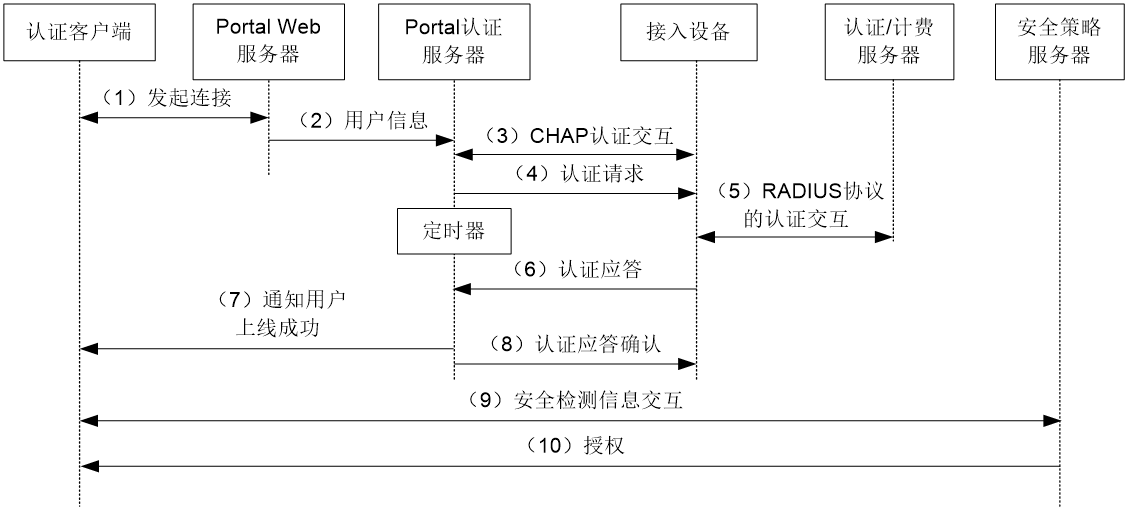

圖1-3 直接認證/可跨三層Portal認證流程圖

直接認證/可跨三層Portal認證流程:

(1) Portal用戶通過HTTP/HTTPS協議訪問外部網絡。HTTP/HTTPS報文經過接入設備時,對於訪問Portal Web服務器或設定的免認證地址的HTTP/HTTPS報文,接入設備允許其通過;對於訪問其它地址的HTTP/HTTPS報文,接入設備將其重定向到Portal Web服務器。Portal Web服務器提供Web頁麵供用戶輸入用戶名和密碼。

(2) Portal Web服務器將用戶輸入的信息提交給Portal認證服務器進行認證。

(3) Portal認證服務器與接入設備之間進行CHAP(Challenge Handshake Authentication Protocol,質詢握手認證協議)認證交互。若采用PAP(Password Authentication Protocol,密碼認證協議)認證則直接進入下一步驟。采用哪種認證交互方式由Portal認證服務器決定。

(4) Portal認證服務器將用戶輸入的用戶名和密碼組裝成認證請求報文發往接入設備,同時開啟定時器等待認證應答報文。

(5) 接入設備與RADIUS服務器之間進行RADIUS協議報文的交互。

(6) 接入設備向Portal認證服務器發送認證應答報文,表示認證成功或者認證失敗。

(7) Portal認證服務器向客戶端發送認證成功或認證失敗報文,通知客戶端認證成功(上線)或失敗。

(8) 若認證成功,Portal認證服務器還會向接入設備發送認證應答確認。若是iNode客戶端,則還需要進行以下安全擴展功能的步驟,否則Portal認證過程結束,用戶上線。

(9) 客戶端和安全策略服務器之間進行安全信息交互。安全策略服務器檢測客戶端的安全性是否合格,包括是否安裝防病毒軟件、是否更新病毒庫、是否安裝了非法軟件、是否更新操作係統補丁等。

(10) 安全策略服務器根據安全檢查結果授權用戶訪問指定的網絡資源,授權信息保存到接入設備中,接入設備將使用該信息控製用戶的訪問。

步驟(9)、(10)為Portal認證安全擴展功能的交互過程。

2. 二次地址分配認證方式的流程(CHAP/PAP認證方式)

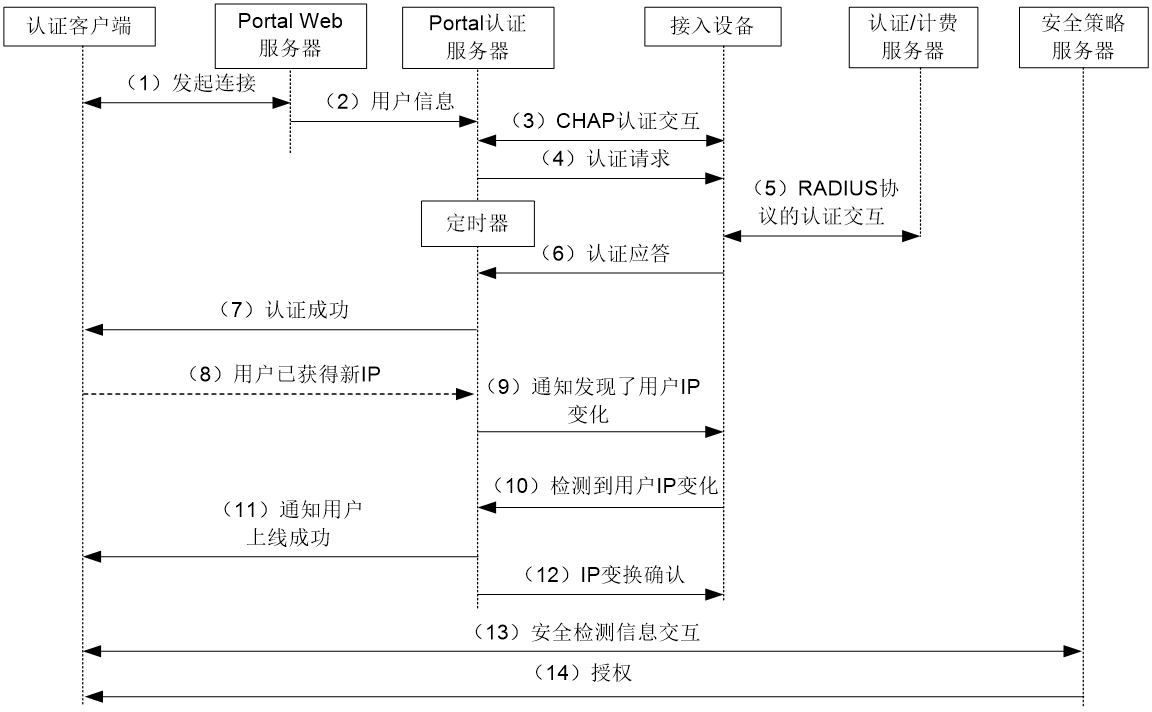

圖1-4 二次地址分配認證方式流程圖

二次地址分配認證流程:

(1)~(7)同直接/可跨三層Portal認證中步驟(1)~(7)。

(8) 客戶端收到認證通過報文後,通過DHCP獲得新的公網IP地址,並通知Portal認證服務器用戶已獲得新IP地址。

(9) Portal認證服務器通知接入設備客戶端獲得新公網IP地址。

(10) 接入設備通過DHCP模塊得知用戶IP地址變化後,通告Portal認證服務器已檢測到用戶IP變化。

(11) 當Portal認證服務器接收到客戶端以及接入設備發送的關於用戶IP變化的通告後,通知客戶端上線成功。

(12) Portal認證服務器向接入設備發送IP變化確認報文。

(13) 客戶端和安全策略服務器之間進行安全信息交互。安全策略服務器檢測客戶端的安全性是否合格,包括是否安裝防病毒軟件、是否更新病毒庫、是否安裝了非法軟件、是否更新操作係統補丁等。

(14) 安全策略服務器根據用戶的安全性授權用戶訪問指定的網絡資源,授權信息保存到接入設備中,接入設備將使用該信息控製用戶的訪問。

步驟(13)、(14)為Portal認證擴展功能的交互過程。

- 2024-01-22回答

- 評論(0)

- 舉報

-

(0)

編輯答案

親~登錄後才可以操作哦!

確定你的郵箱還未認證,請認證郵箱或綁定手機後進行當前操作

舉報

×

侵犯我的權益

×

侵犯了我企業的權益

×

- 1. 您舉報的內容是什麼?(請在郵件中列出您舉報的內容和鏈接地址)

- 2. 您是誰?(身份證明材料,可以是身份證或護照等證件)

- 3. 是哪家企業?(營業執照,單位登記證明等證件)

- 4. 您與該企業的關係是?(您是企業法人或被授權人,需提供企業委托授權書)

抄襲了我的內容

×

原文鏈接或出處

誹謗我

×

- 1. 您舉報的內容以及侵犯了您什麼權益?(請在郵件中列出您舉報的內容、鏈接地址,並給出簡短的說明)

- 2. 您是誰?(身份證明材料,可以是身份證或護照等證件)

對根叔社區有害的內容

×

不規範轉載

×

舉報說明

可以給份配置案例嗎 文字解釋有點抽象