ospf引入靜態路由

- 0關注

- 0收藏,2756瀏覽

問題描述:

使用import-route static在ospf中引入靜態路由的話,所有的靜態路由都宣告出去了,怎樣配置使其引入指定的某幾條路由呢

- 2024-01-18提問

- 舉報

-

(0)

配置路由策略

- 2024-01-18回答

- 評論(2)

- 舉報

-

(0)

給提供個案例學習下吧

//www.yolosolive.com/cn/d_202305/1858361_30005_0.htm

可以使用路由策略 route-policy來限製引入的路由條目

實現拒絕默認路由,其它均允許

ACL寫法

acl advanced 3000

rule 0 deny ip source 0.0.0.0 0

rule 5 permit ip

基本ACL寫法

acl basic 2000

rule 0 deny source 0.0.0.0 0

rule 5 permit

前綴列表寫法

#

ip prefix-list guolv index 10 deny 0.0.0.0 0

ip prefix-list guolv index 20 permit 0.0.0.0 0 less-equal 32

#

- 2024-01-18回答

- 評論(0)

- 舉報

-

(0)

路由過濾,引入的時候過濾一下,通過route-policy實現

//www.yolosolive.com/cn/d_201912/1252275_30005_0.htm

- 2024-01-18回答

- 評論(0)

- 舉報

-

(0)

您好,請知:

可以使用路由策略的功能來實現路由的過濾。

以下是配置案例,請參考:

1.5.1 在IPv4路由引入中應用路由策略配置舉例

1. 組網需求

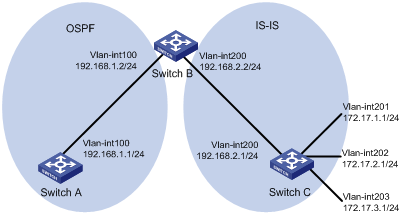

· Switch B與Switch A之間通過OSPF協議交換路由信息,與Switch C之間通過IS-IS協議交換路由信息。

· 要求在Switch B上配置路由引入,將IS-IS路由引入到OSPF中去,並同時使用路由策略設置路由的屬性。其中,設置172.17.1.0/24的路由的開銷為100,設置172.17.2.0/24的路由的Tag屬性為20。

2. 組網圖

圖1-1 在IPv4路由引入中應用路由策略配置組網圖

3. 配置步驟

(1) 配置各接口的IP地址(略)

(2) 配置IS-IS路由協議

# 配置Switch C。

<SwitchC> system-view

[SwitchC] isis

[SwitchC-isis-1] is-level level-2

[SwitchC-isis-1] network-entity 10.0000.0000.0001.00

[SwitchC-isis-1] quit

[SwitchC] interface vlan-interface 200

[SwitchC-Vlan-interface200] isis enable

[SwitchC-Vlan-interface200] quit

[SwitchC] interface vlan-interface 201

[SwitchC-Vlan-interface201] isis enable

[SwitchC-Vlan-interface201] quit

[SwitchC] interface vlan-interface 202

[SwitchC-Vlan-interface202] isis enable

[SwitchC-Vlan-interface202] quit

[SwitchC] interface vlan-interface 203

[SwitchC-Vlan-interface203] isis enable

[SwitchC-Vlan-interface203] quit

# 配置Switch B。

<SwitchB> system-view

[SwitchB] isis

[SwitchB-isis-1] is-level level-2

[SwitchB-isis-1] network-entity 10.0000.0000.0002.00

[SwitchB-isis-1] quit

[SwitchB] interface vlan-interface 200

[SwitchB-Vlan-interface200] isis enable

[SwitchB-Vlan-interface200] quit

(3) 配置OSPF路由協議及路由引入

# 配置Switch A,啟動OSPF。

<SwitchA> system-view

[SwitchA] ospf

[SwitchA-ospf-1] area 0

[SwitchA-ospf-1-area-0.0.0.0] network 192.168.1.0 0.0.0.255

[SwitchA-ospf-1-area-0.0.0.0] quit

[SwitchA-ospf-1] quit

# 配置Switch B,啟動OSPF,並引入IS-IS路由。

[SwitchB] ospf

[SwitchB-ospf-1] area 0

[SwitchB-ospf-1-area-0.0.0.0] network 192.168.1.0 0.0.0.255

[SwitchB-ospf-1-area-0.0.0.0] quit

[SwitchB-ospf-1] import-route isis 1

[SwitchB-ospf-1] quit

# 查看SwitchA的OSPF路由表,可以看到引入的路由。

[SwitchA] display ospf routing

OSPF Process 1 with Router ID 192.168.1.1

Routing Tables

Routing for Network

Destination Cost Type NextHop AdvRouter Area

192.168.1.0/24 1 Stub 192.168.1.1 192.168.1.1 0.0.0.0

Routing for ASEs

Destination Cost Type Tag NextHop AdvRouter

172.17.1.0/24 1 Type2 1 192.168.1.2 192.168.2.2

172.17.2.0/24 1 Type2 1 192.168.1.2 192.168.2.2

172.17.3.0/24 1 Type2 1 192.168.1.2 192.168.2.2

Total Nets: 4

Intra Area: 1 Inter Area: 0 ASE: 3 NSSA: 0

(4) 配置過濾列表

# 配置編號為2002的基本ACL,允許172.17.2.0/24的路由通過。

[SwitchB] acl basic 2002

[SwitchB-acl-ipv4-basic-2002] rule permit source 172.17.2.0 0.0.0.255

[SwitchB-acl-ipv4-basic-2002] quit

# 配置名為prefix-a的地址前綴列表,允許172.17.1.0/24的路由通過。

[SwitchB] ip prefix-list prefix-a index 10 permit 172.17.1.0 24

(5) 配置路由策略

[SwitchB] route-policy isis2ospf permit node 10

[SwitchB-route-policy-isis2ospf-10] if-match ip address prefix-list prefix-a

[SwitchB-route-policy-isis2ospf-10] apply cost 100

[SwitchB-route-policy-isis2ospf-10] quit

[SwitchB] route-policy isis2ospf permit node 20

[SwitchB-route-policy-isis2ospf-20] if-match ip address acl 2002

[SwitchB-route-policy-isis2ospf-20] apply tag 20

[SwitchB-route-policy-isis2ospf-20] quit

[SwitchB] route-policy isis2ospf permit node 30

[SwitchB-route-policy-isis2ospf-30] quit

(6) 在路由引入時應用路由策略

# 配置Switch B,設置在路由引入時應用路由策略。

[SwitchB] ospf

[SwitchB-ospf-1] import-route isis 1 route-policy isis2ospf

[SwitchB-ospf-1] quit

# 查看Switch A的OSPF路由表,可以看到目的地址為172.17.1.0/24的路由的開銷為100,目的地址為172.17.2.0/24的路由的標記域(Tag)為20,而其他外部路由沒有變化。

[SwitchA] display ospf routing

OSPF Process 1 with Router ID 192.168.1.1

Routing Tables

Routing for Network

Destination Cost Type NextHop AdvRouter Area

192.168.1.0/24 1 Transit 192.168.1.1 192.168.1.1 0.0.0.0

Routing for ASEs

Destination Cost Type Tag NextHop AdvRouter

172.17.1.0/24 100 Type2 1 192.168.1.2 192.168.2.2

172.17.2.0/24 1 Type2 20 192.168.1.2 192.168.2.2

172.17.3.0/24 1 Type2 1 192.168.1.2 192.168.2.2

Total Nets: 4

Intra Area: 1 Inter Area: 0 ASE: 3 NSSA: 0

- 2024-01-18回答

- 評論(0)

- 舉報

-

(0)

編輯答案

親~登錄後才可以操作哦!

確定你的郵箱還未認證,請認證郵箱或綁定手機後進行當前操作

舉報

×

侵犯我的權益

×

侵犯了我企業的權益

×

- 1. 您舉報的內容是什麼?(請在郵件中列出您舉報的內容和鏈接地址)

- 2. 您是誰?(身份證明材料,可以是身份證或護照等證件)

- 3. 是哪家企業?(營業執照,單位登記證明等證件)

- 4. 您與該企業的關係是?(您是企業法人或被授權人,需提供企業委托授權書)

抄襲了我的內容

×

原文鏈接或出處

誹謗我

×

- 1. 您舉報的內容以及侵犯了您什麼權益?(請在郵件中列出您舉報的內容、鏈接地址,並給出簡短的說明)

- 2. 您是誰?(身份證明材料,可以是身份證或護照等證件)

對根叔社區有害的內容

×

不規範轉載

×

舉報說明

//www.yolosolive.com/cn/d_202305/1858361_30005_0.htm